Have any questions?

+44 1234 567 890

combined.expert - Tunnel IPSec tra OPNsense e FortiGate

In questo articolo vediamo come configurare un tunnel IPSec site-to-site tra un firewall OPNsense (versione 25.7) e FortiGate (FortiOS 7.4.8). Anche se entrambi i sistemi offrono un’implementazione solida di IPSec, è fondamentale che i parametri di configurazione coincidano perfettamente su entrambi i lati per evitare errori di negoziazione.

La guida seguente descrive passo dopo passo la configurazione su OPNsense, dando per scontato che il tunnel sul FortiGate sia già stato creato. Presta particolare attenzione a impostazioni come ID locali/remoti, algoritmi di crittografia e proposal, poiché anche una minima differenza può impedire l’instaurarsi del tunnel.

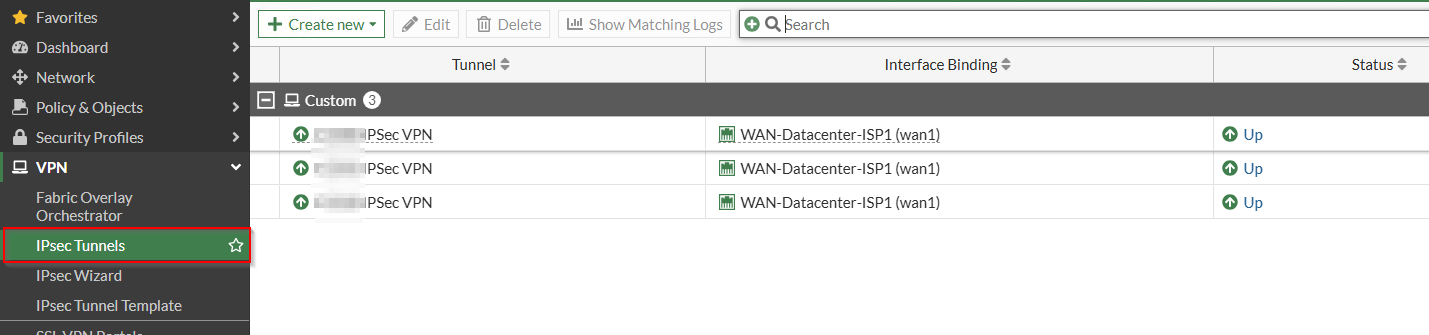

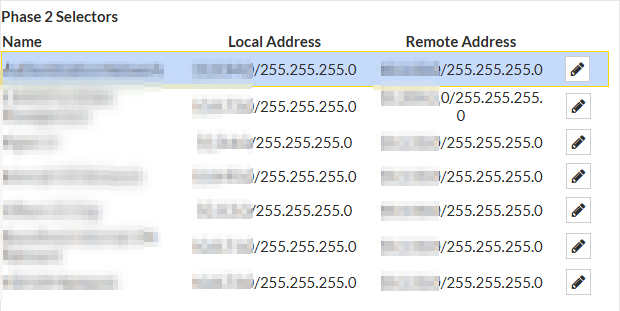

Configuriamo il tunnel IPSec sul FortiGate in VPN → IPSec Tunnels:

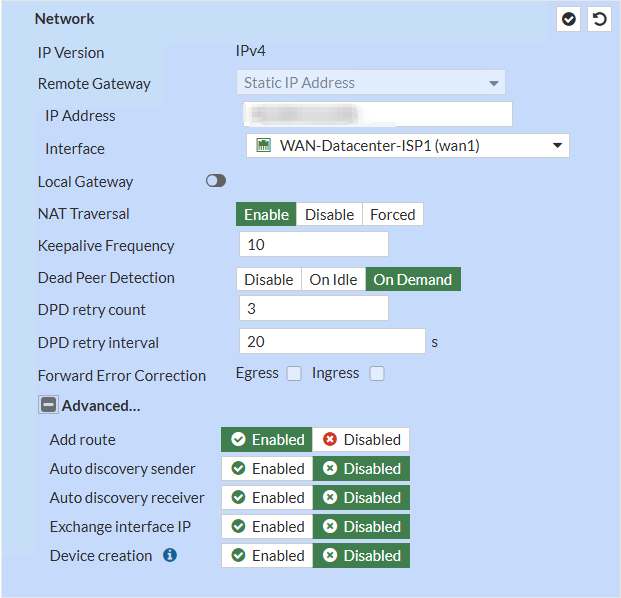

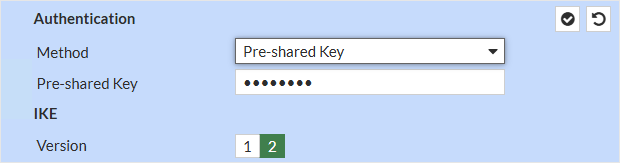

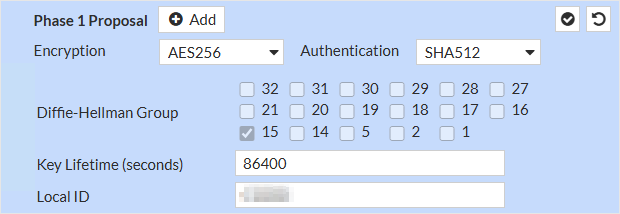

Le impostazioni sono definite come segue:

La configurazione su OPNsense è relativamente semplice. Molto importante: tutte le impostazioni come Local ID, crittografia, algoritmi di hashing e parametri IKE devono corrispondere esattamente a quelle configurate sul FortiGate.

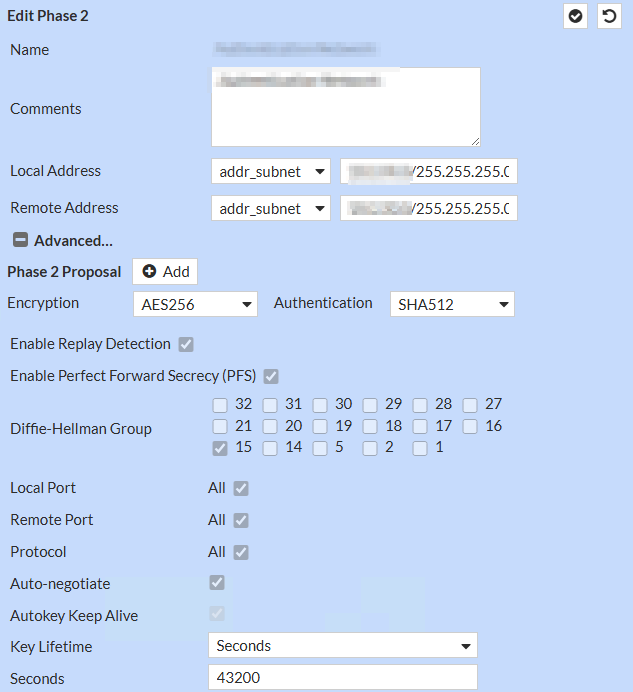

Nel menu VPN → IPSec → Pre-Shared Keys creiamo una voce per la chiave PSK:

Come identificatore locale utilizziamo la stessa stringa di testo configurata sul FortiGate. Questa stringa può essere scelta liberamente e serve a distinguere i tunnel quando ne sono configurati più di uno.

Come identificatore remoto possiamo utilizzare l'indirizzo IP del sito remoto (Remote Site).

Naturalmente, la chiave PSK deve essere identica a quella configurata sul FortiGate.

È sempre consigliabile verificare le release notes per eventuali limitazioni sulla lunghezza minima/massima della chiave e sull’uso di caratteri speciali.

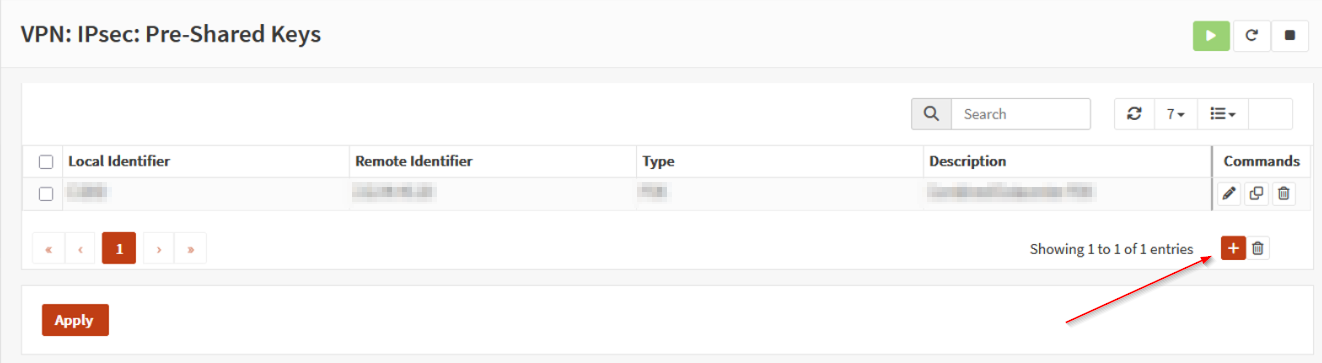

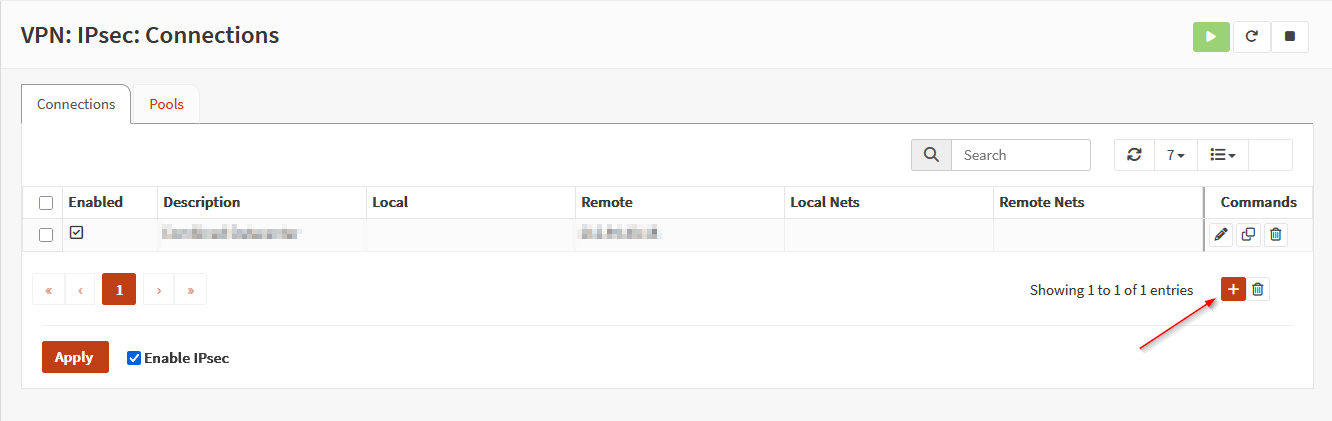

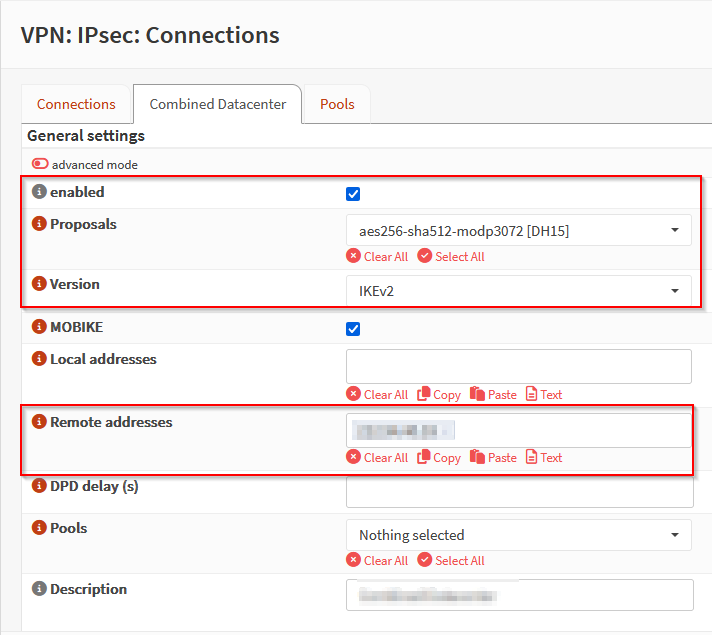

Nel menu VPN → IPSec → Connections creiamo ora il tunnel IPSec.

Il campo Proposal deve essere configurato con gli stessi parametri di crittografia del sito remoto (FortiGate). In caso contrario, la connessione non verrà stabilita e si verificherà un errore di tipo Proposal Mismatch.

Utilizziamo IKEv2 e inseriamo l'indirizzo IP pubblico del FortiGate nel campo Remote addresses.

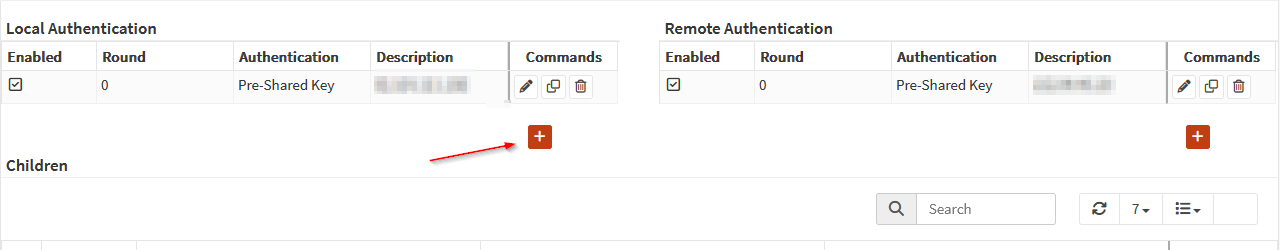

A questo punto dobbiamo configurare tre oggetti:

- Autenticazione locale

- Autenticazione remota

- Child SA

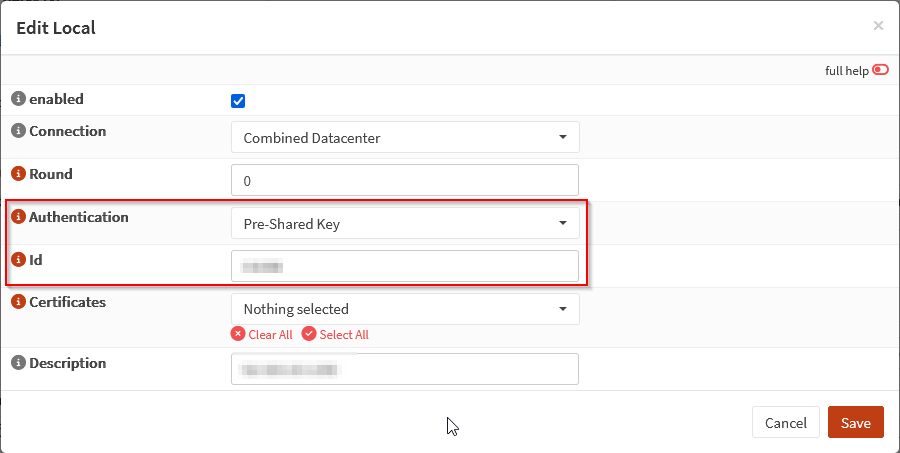

Autenticazione locale:

La configurazione è semplice: selezioniamo la nostra PSK e inseriamo l'ID locale, che deve corrispondere a quello configurato sul FortiGate.

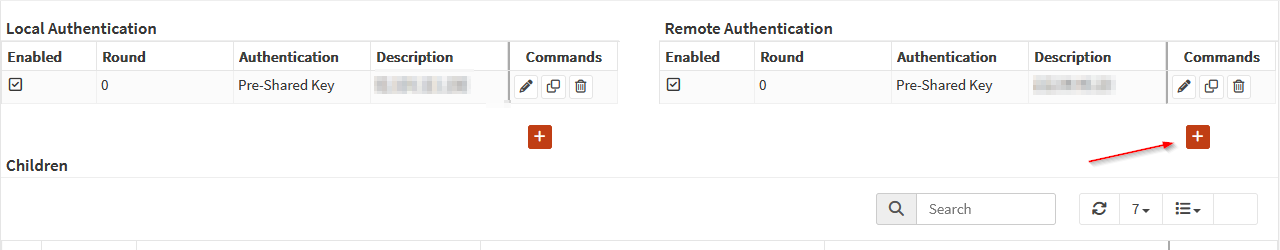

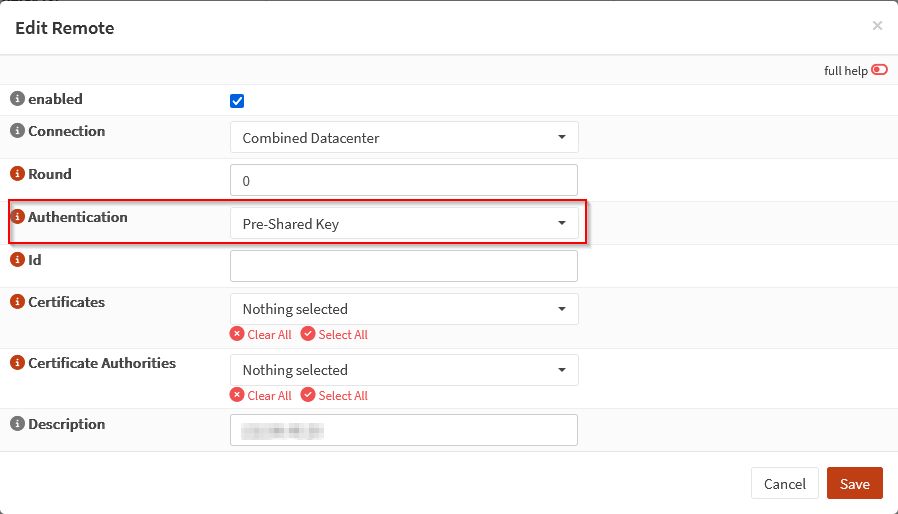

Autenticazione remota:

Per l’autenticazione remota è sufficiente configurare la PSK.

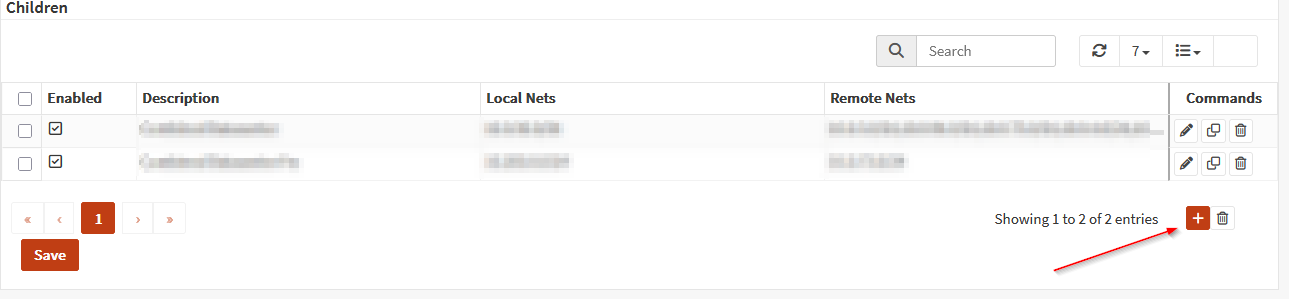

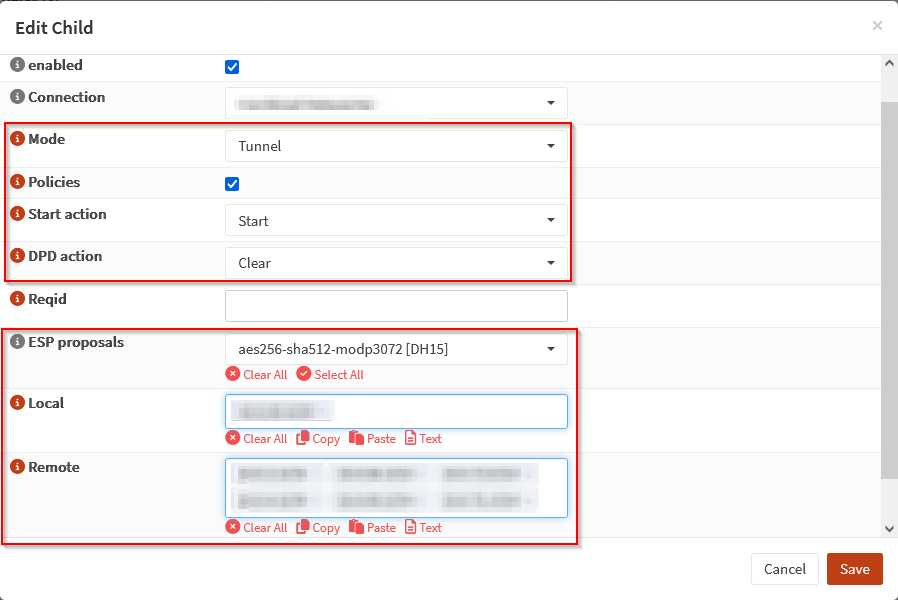

Configurazione Child SA:

Configuriamo le impostazioni del tunnel come mostrato nell'immagine. Anche in questo caso è fondamentale che l’ESP Proposal corrisponda a quello configurato sul FortiGate.

- Nel campo Local inseriamo la subnet locale

- Nel campo Remote inseriamo la subnet remota

Il tunnel IPSec è ora configurato.

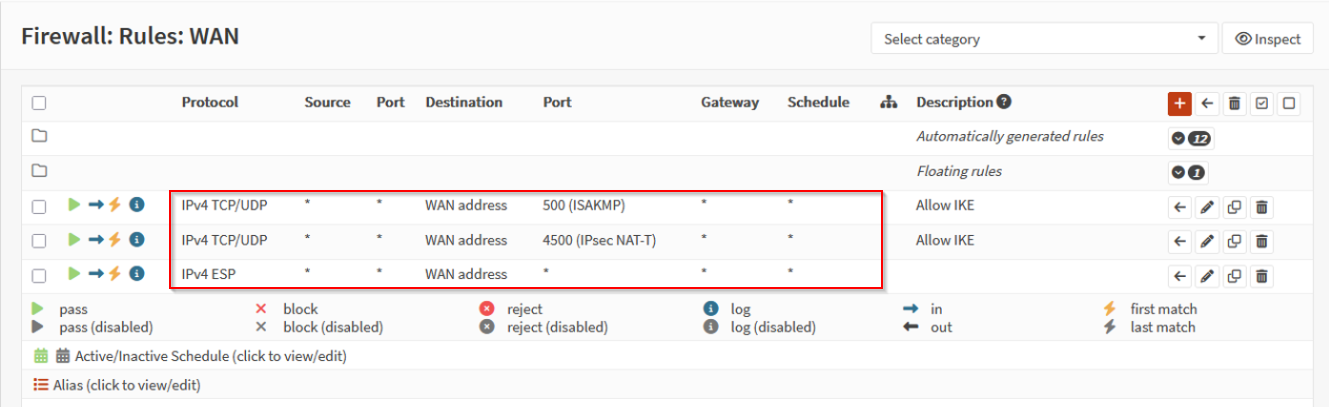

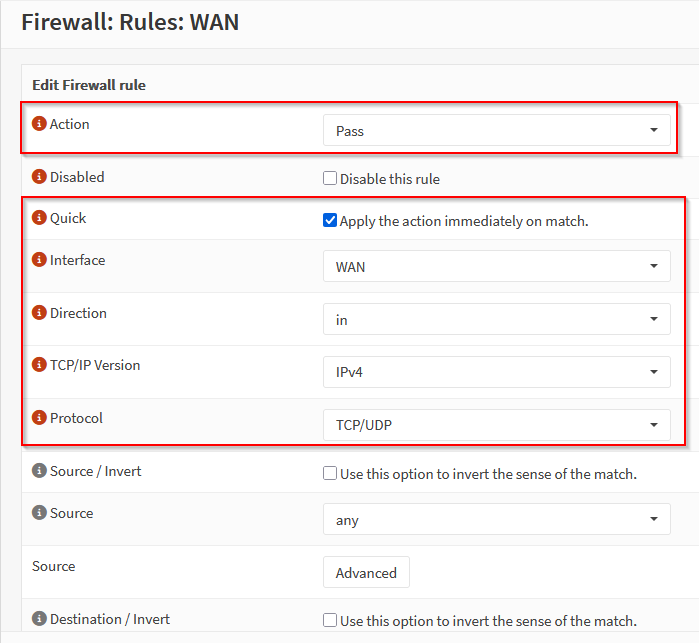

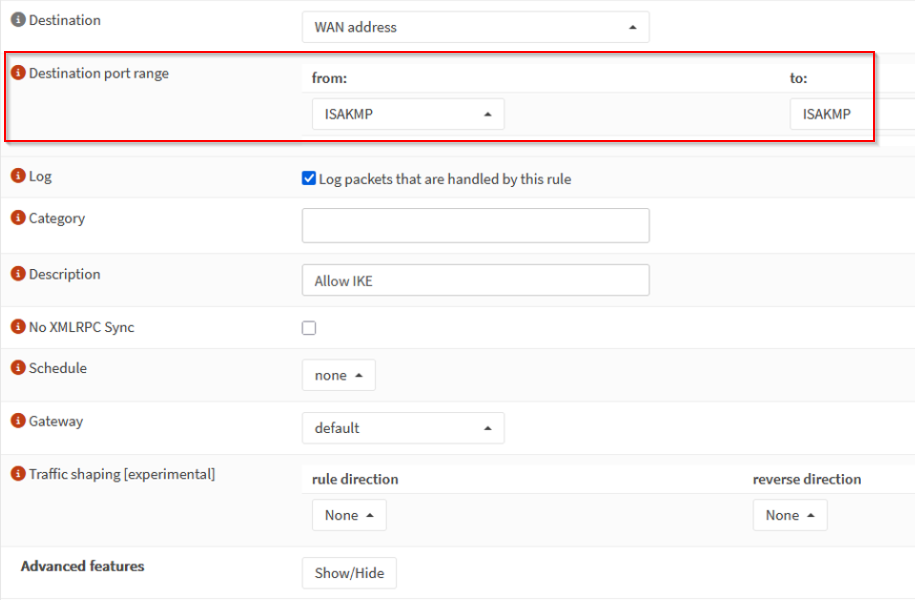

Restano solo da configurare le regole del firewall per consentire il traffico attraverso il tunnel:

Dettagli delle regole:

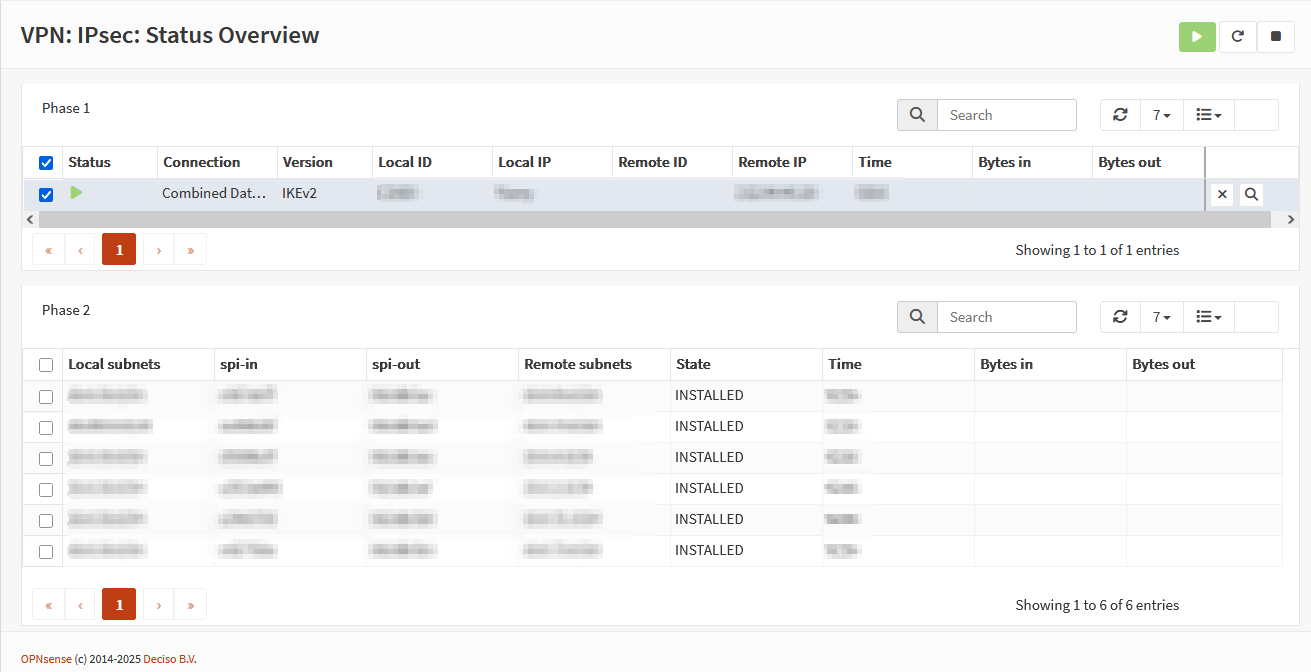

Nel menu VPN → IPSec → Status Overview possiamo verificare se il tunnel è correttamente attivo e negoziato:

Se questa guida vi è stata utile, condividetela con colleghi e amici che lavorano con FortiGate e OPNsense.

Avete suggerimenti, domande o volete approfondire configurazioni avanzate (failover, routing dinamico, multi-tunnel)? Scrivetemi: il confronto tecnico è sempre benvenuto!