Have any questions?

+44 1234 567 890

combined.expert - Kaspersky Threat Data Feeds

Kaspersky Threat Data Feeds forniscono elenchi aggiornati di IP, domini e URL dannosi, basati su telemetria in tempo reale e analisi dei malware. Rispetto ai feed gratuiti in OPNsense/pfSense, vengono aggiornati più rapidamente, sono più completi e sottoposti a controlli di qualità, garantendo un blocco più affidabile delle minacce reali. Possono essere integrati automaticamente negli alias del firewall e nelle liste di blocco DNS, interrompono tempestivamente le connessioni malware e C2, aumentando così l'efficacia delle misure di sicurezza esistenti. Per i fornitori di servizi IT, offrono un livello professionale di threat intelligence che aumenta significativamente la protezione dell'infrastruttura dei clienti senza ulteriore lavoro manuale.

Perché sono importanti:

- Rilevamento tempestivo delle minacce: i firewall e i resolver DNS possono bloccare automaticamente gli IP o i domini noti come dannosi.

- Automazione della sicurezza: non è più necessaria la gestione manuale delle blacklist, gli aggiornamenti vengono effettuati regolarmente.

- Riduzione degli attacchi: protezione da malware, botnet, siti di phishing o server di comando e controllo.

- Combinazione con soluzioni di sicurezza esistenti: i feed di dati integrano il rilevamento delle intrusioni, le regole del firewall e i filtri DNS.

Su FortiGate, i feed di dati sulle minacce vengono integrati direttamente tramite l'interfaccia grafica. L'autenticazione avviene solitamente tramite Basic Auth, utilizzando l'api_token dell'utente e la relativa chiave API come password. FortiGate scarica automaticamente i feed e li integra direttamente nelle regole del firewall o di sicurezza, in modo che i blocchi di IP, domini o URL diventino effettivi senza script aggiuntivi.

Su OPNsense, invece, i feed devono essere integrati tramite uno script shell locale in combinazione con un cron job. Lo script scarica i feed Kaspersky con Basic Auth e li salva localmente. I feed IP vengono bloccati tramite alias firewall, i feed DNS tramite liste di blocco Unbound. Questo metodo richiede una configurazione leggermente più complessa, ma offre il pieno controllo sul download, la registrazione e l'aggiornamento automatico delle liste.

Integrazione con NGFW:

https://tip.kaspersky.com/Help/TIDF/en-US/IntegrationwithNGFW.htm

A dicembre 2025, Kaspersky supporta le seguenti integrazioni:

- Check Point

- Cisco Firewall Management Center

- FortiGate

- Palo Alto

- UserGate

- Sophos Firewall

- pfSense / OPNsense

- Broadcom (Symantec) ProxySG

Configurazione

Chiave API

Preparazione dell'integrazione: generare la chiave API per l'accesso al feed nel Kaspersky Threat Intelligence Portal (TIP).

Registrazione al portale:

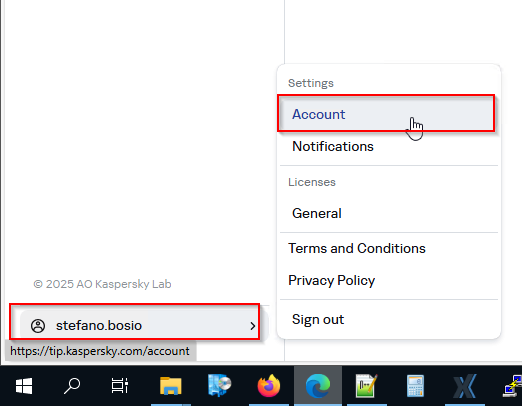

In basso a sinistra, cliccare su Utente e poi su Account:

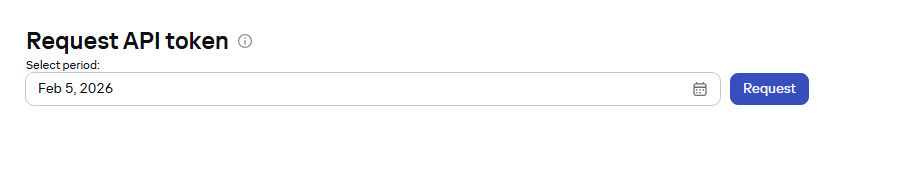

Nel campo Request API token, inserire la data di scadenza della chiave API. Quindi cliccare su Request:

Documentazione Kaspersky:

https://tip.kaspersky.com/Help/Doc_data/en-US/ManagingAPItoken.htm

Implementazione su OPNsense

Script / download feed

Download automatico del feed Kaspersky su OPNsense, con autenticazione.

Creare una cartella:

mkdir -p /usr/local/etc/feedsCreare un file script:

vi /usr/local/etc/feeds/kaspersky_dangerous_ips.shContenuto:

#!/bin/sh

# Authentication

USER="api_token"

PASS="YOUR_API_KEY"

# Kaspersky Feed URL

FEED_URL="https://tip.kaspersky.com/api/feeds/dangerous_ips?limit=60000"

# Target file locally on OPNsense, used as source by the firewall

ALIASNAME="kaspersky_dangerous_ips"

OUTFILE="/usr/local/etc/feeds/kaspersky_dangerous_ips.txt"

# Logging

LOGFILE="/var/log/kaspersky_dangerous_ips.log"

curl --user "$USER:$PASS" \

-s -o "$OUTFILE" \

"$FEED_URL"

# Reload alias in pf table

pfctl -t "$ALIASNAME" -T replace -f "$OUTFILE"

echo "$(date) - Kaspersky Feed aktualisiert (Grösse: $(wc -l < $OUTFILE) Zeilen)" >> "$LOGFILE"URL dei feed:

https://tip.kaspersky.com/api/feeds/botnet_domains

https://tip.kaspersky.com/api/feeds/dangerous_ips

Salvare il file e renderlo eseguibile:

chmod +x /usr/local/etc/feeds/kaspersky_dangerous_ips.shA questo punto possiamo eseguire lo script e testarlo manualmente:

./kaspersky_dangerous_ips.shVerifica:

- Il file /usr/local/etc/feeds/kaspersky_dangerous_ips.txt viene scritto e contiene gli indirizzi IP?

- Il file /var/log/kaspersky_dangerous_ips.log viene scritto?

Alias firewall

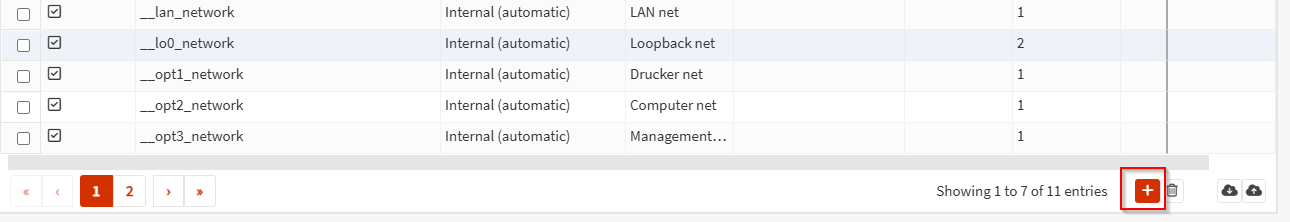

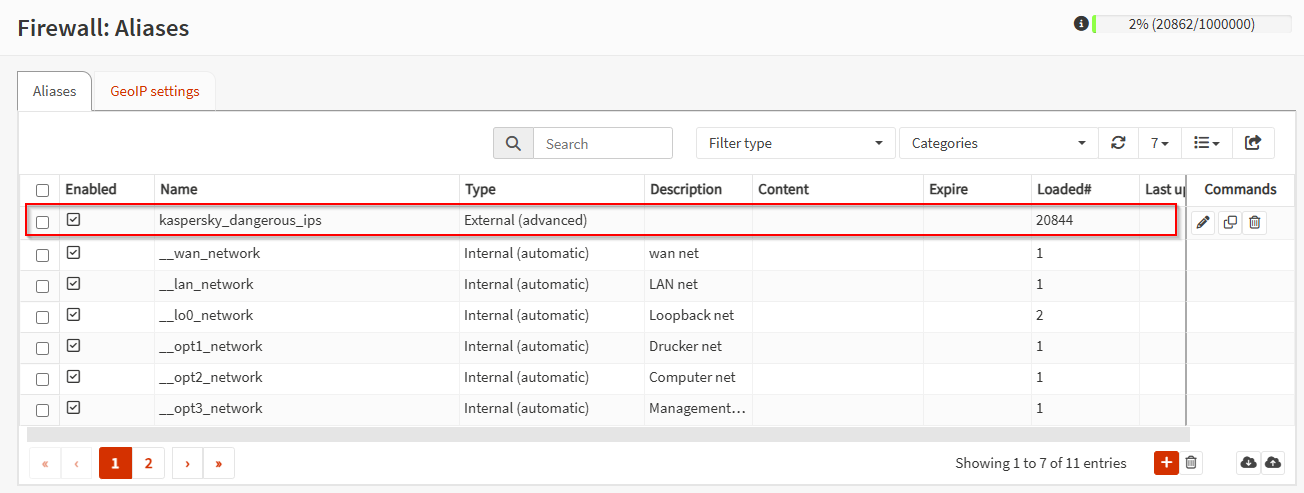

Per i feed IP, dobbiamo creare un alias in Firewall → Alias:

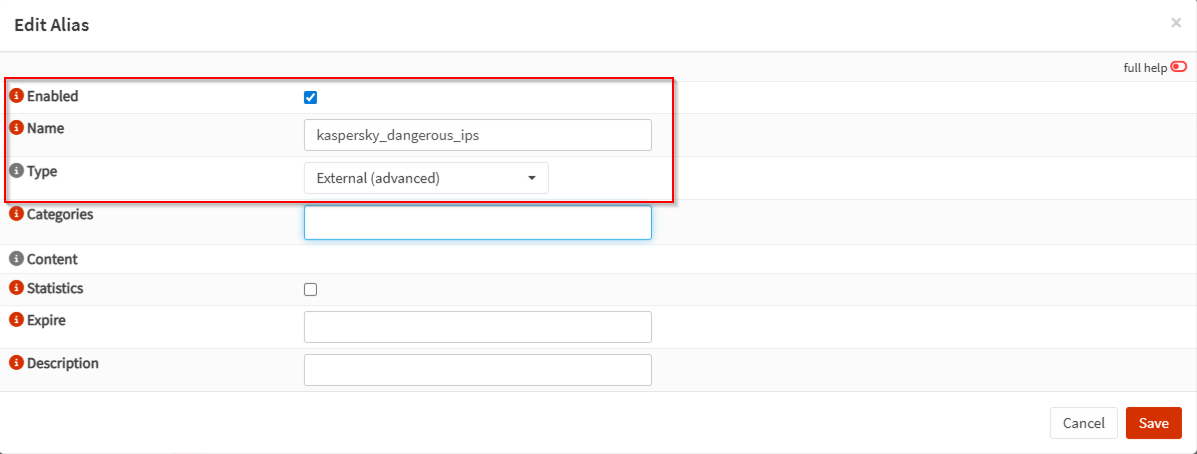

Impostazioni:

Campo Name: il nome deve corrispondere al nome dello script. Nel nostro caso:

kaspersky_dangerous_ips

Il firewall non riconosce l'alias tramite pfctl, ma tramite l'alias che creiamo nella GUI. Il comando pfctl riempie solo la tabella con il contenuto.

Campo Type: Impostare su External (advanced). Questa è l'unica variante che funziona. Altri tipi come URL Table (IPs) funzionano correttamente durante la lettura dell'elenco IP, ma OPNsense sovrascrive immediatamente i dati e quindi la tabella risulta vuota.

Risultato:

DNS unbound

I feed DNS possono essere configurati allo stesso modo con Script.

La configurazione su OPNsense avviene tuttavia in Services → Unbound DNS → Blocklist.

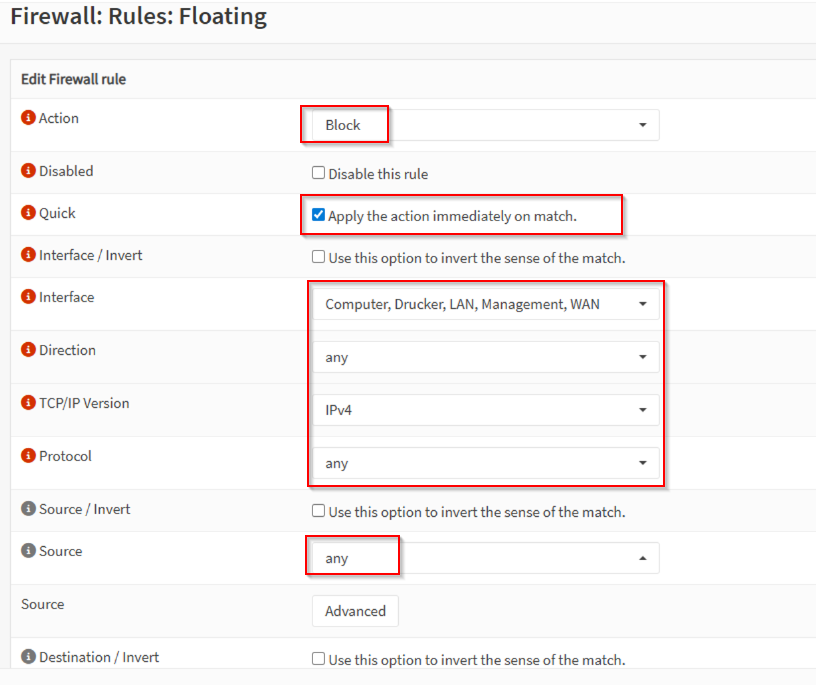

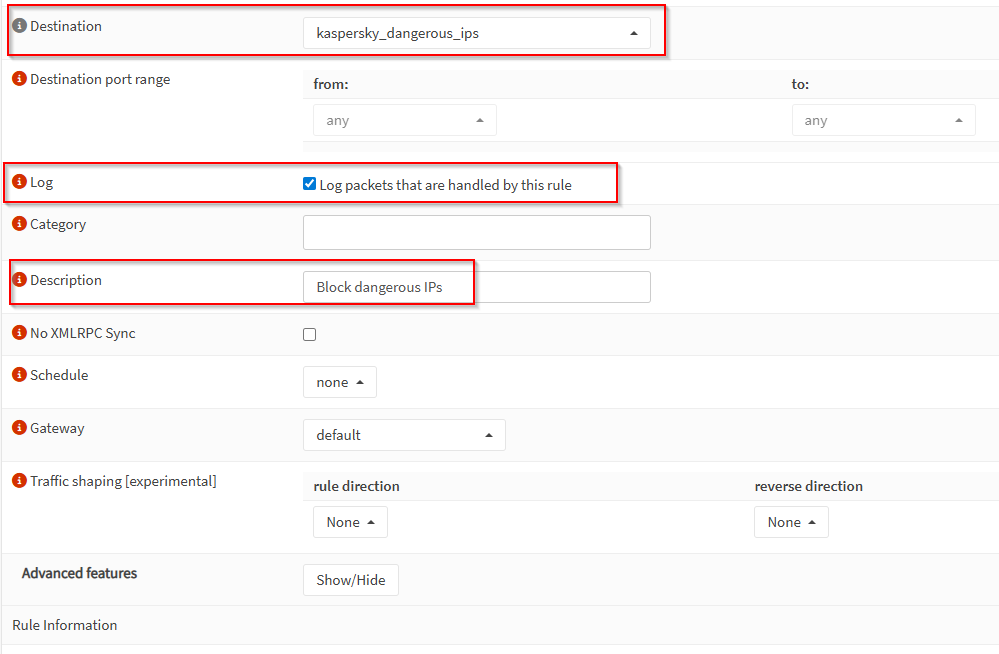

Regola firewall

Attivazione delle liste di blocco tramite regole firewall:

- Azione: blocca

- Destinazione: Alias «kaspersky_dangerous_ips»

Creare una regola Floating:

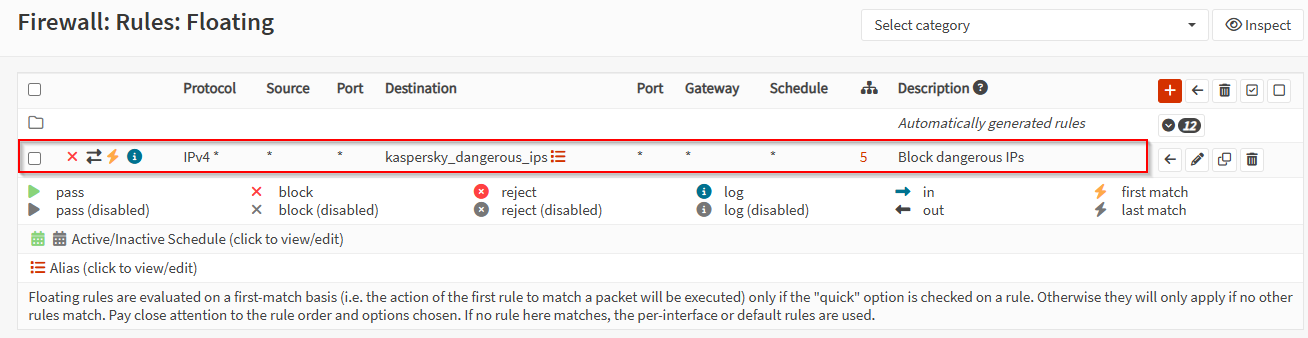

Risultato:

Automazione

Non è possibile creare un cronjob con crontab -e. OPNsense sovrascrive automaticamente il crontab root. OPNsense genera il crontab dalla GUI, non da /var/cron/tabs/root. Ad ogni riavvio, aggiornamento, ricaricamento della configurazione o ricaricamento del servizio cron, il file viene ricostruito. Risultato: la nostra voce va persa.

Soluzione:

Registrare un nuovo comando cron per OPNsense. Creare un nuovo file:

/usr/local/opnsense/service/conf/actions.d/actions_kaspersky.confContenuto:

[kasperskyupdate]

command:/usr/local/etc/feeds/kaspersky_dangerous_ips.sh

description:Update Kaspersky Threat Feed

type:script

message:Running Kaspersky Threat Feed updateSpiegazione:

- [kasperskyupdate] → nome interno

- command: → percorso assoluto del nostro script

- description: → apparirà successivamente nella GUI

- type:script → importante, altrimenti il comando non verrà eseguito

- message: → output di logging nel log di sistema

Registrare OPNsense:

service configd restartoppure

configctl service reloadIn questo modo OPNsense carica le nuove azioni.

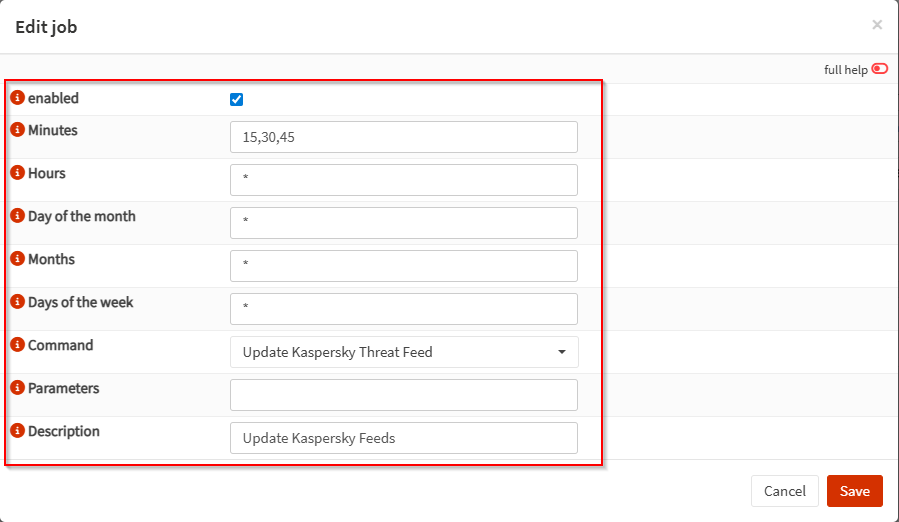

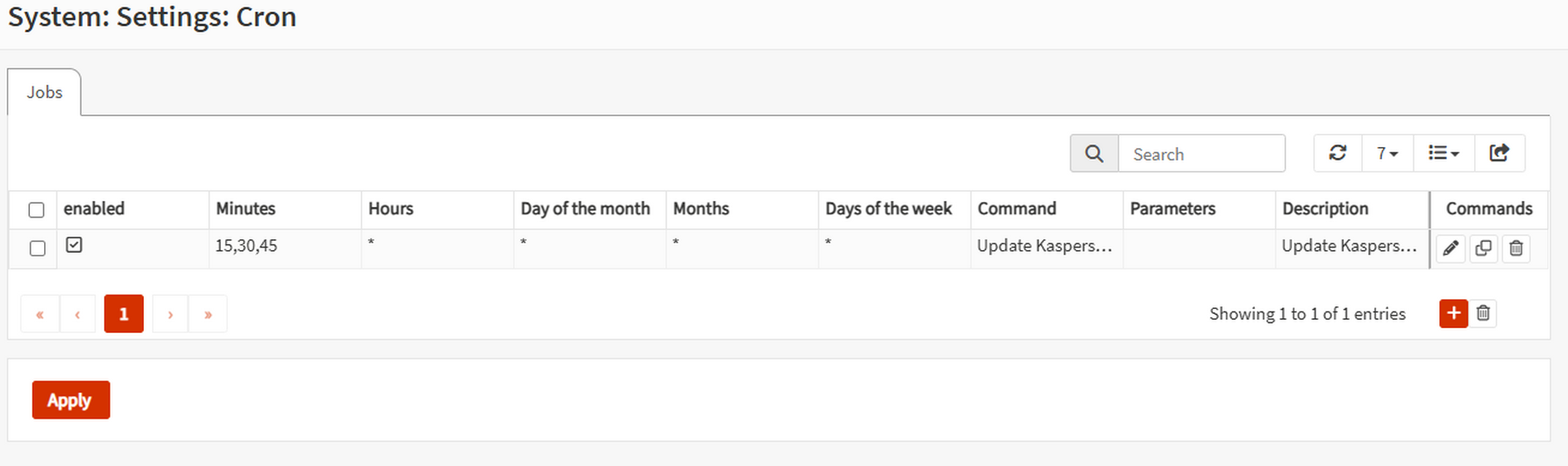

Configurare Cronjob nella GUI

System → Settings → Cron → Add

Nel menu a tendina di Command vedremo la nostra nuova voce di menu:

- Update Kaspersky Threat Feed

Il comando selezionabile è stato generato automaticamente da OPNsense.

Ora impostare la pianificazione, ad esempio come nell'immagine sopra, il processo verrà eseguito ogni 15 minuti.

Inserire la descrizione.

Risultato:

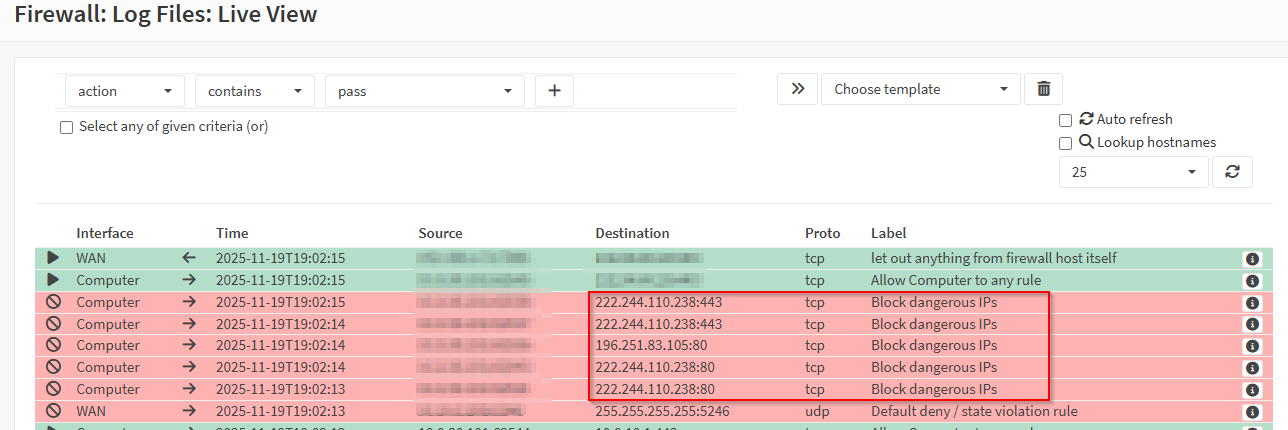

Test

Per verificare che tutto funzioni correttamente, possiamo navigare con il browser su un indirizzo IP presente nell'elenco. Live View in Firewall → Log Files deve quindi elencare le connessioni bloccate.

Che si tratti di domande specifiche, casi di applicazione concreti o integrazione in ambienti firewall esistenti o alternativi: non esitate a contattarci se la sovranità dei dati e la protezione dei dati sono requisiti fondamentali per voi: disponiamo delle competenze tecniche e organizzative necessarie.