Have any questions?

+44 1234 567 890

combined.expert - GrapheneOS

Oggi è giunto il momento di dire addio al mio fedele compagno di viaggio: l'iPhone X. Per quasi 8 lunghi anni mi ha accompagnato in ogni viaggio. Ha superato i -10C del cantone dei Grigioni e i +48C del Mar Nero. È caduto, si è bagnato, ma lui non ha mai mollato. Sempre online, sempre connesso.

La scelta di un nuovo telefono è stata per me molto semplice. Ho subito cercato un'alternativa a iOS e Android. Non perché i sistemi siano inutilizzabili, anzi. Hanno fin troppo. Troppe app, troppi tracker, troppo connessi, troppe autorizzazioni. Troppo di tutto. E vogliono sapere tutto. Nome, cognome, indirizzo, data di nascita, altezza, peso, carta di identità, carta di credito, carta non ne posso più.

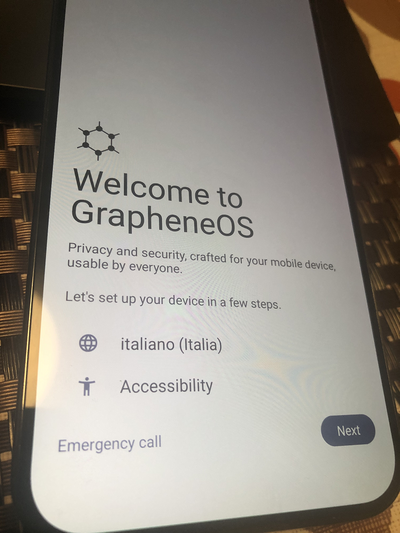

Ho messo gli occhi su alcuni sistemi operativi alternativi per smartphone: GrapheneOS è il mio nuovo favorito. Un sistema operativo open source basato sulla sicurezza e la protezione dei dati, sulla modalità "least privilege", senza l'obbligo di account e connessioni a store app.

La sovranità digitale è attualmente un tema molto caldo, sulle bocche di tutti. Combined Networks GmbH è stata fondata nel 2015 già con questa missione. La protezione dei dati, la sicurezza, la sovranità digitale: tre temi connessi tra loro che noi viviamo e offriamo da oltre 10 anni ai nostri clienti.

Il nostro centro dati situato nel cantone di Zugo ospita tutti i servizi dei clienti. Noi ci occupiamo di tutto. Hardware, virtualizzazione, storage, E-Mail, salvataggio e condivisione di dati, autenticazione a due fattori, sicurezza. Tutto è gestito da noi localmente. Nessuna connessione a Microsoft Azure, AWS, Google.

Un telefono con sistema operativo open source è la logica conseguenza della nostra missione e strategia.

I sistemi operativi Android e iOS raccolgono dati, molti dati:

- Dati di telemetria continui verso server del produttore

- Posizione GPS anche con servizi di localizzazione disattivati (tramite triangolazione Wi-Fi/Cell)

- Metadati applicativi, rapporti di crash, schemi d'uso

- Backup automatici su cloud del produttore, spesso cifrati con chiavi non in possesso dell'utente

GrapheneOS è la risposta tecnica a questo problema: un sistema operativo Android derivato da AOSP (Android Open Source Project), completamente open source, con un modello di sicurezza verificabile e zero dipendenze obbligatorie da Google.

Cos'è GrapheneOS

GrapheneOS è un sistema operativo mobile orientato alla protezione dei dati e alla sicurezza, sviluppato e mantenuto da una fondazione no-profit. Si basa su AOSP (Android Open Source Project) e aggiunge:

- Hardening del kernel con protezioni aggiuntive contro exploit di memoria

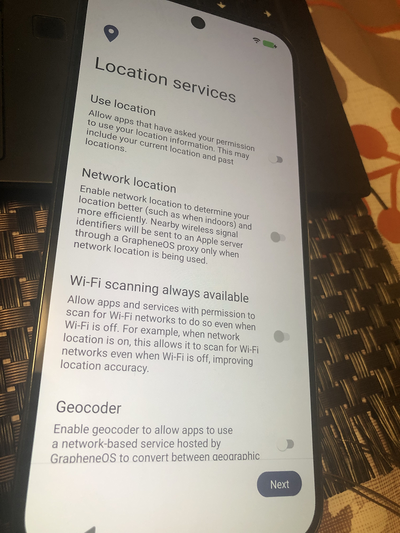

- Sandboxing rafforzato per le applicazioni, con controllo granulare dei permessi

- Verified Boot rigoroso: ogni componente del sistema è verificato crittograficamente all'avvio

- Nessun servizio Google preinstallato: Google Mobile Services (GMS) è completamente assente per default

- Supporto opzionale a Google Play Services in sandbox isolata, senza privilegi di sistema

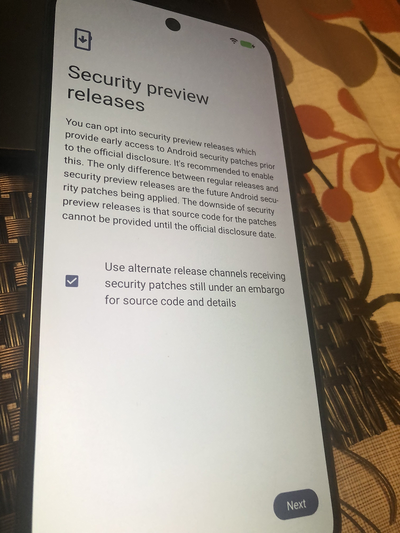

- Aggiornamenti di sicurezza rapidi, spesso pubblicati prima del produttore originale

GMS non è open source e non è auditabile. Gira con privilegi di sistema elevati e comunica costantemente con i server Google. GrapheneOS non include GMS per default — ed è esattamente questo il punto: senza GMS, nessuna telemetria obbligatoria verso Google.

GrapheneOS gira esclusivamente su dispositivi Google Pixel, l'unica linea hardware che espone l'interfaccia necessaria per il Verified Boot con bootloader ribloccabile dopo l'installazione.

Preparazione

Prepariamoci ad installare GrapheneOS.

Prima di iniziare verificare:

- Dispositivo: Google Pixel supportato, versione non carrier-locked

- Firmware aggiornato all'ultima versione stock Android disponibile

- Computer con Windows oppure Linux

- Browser Chromium o Chrome installato nativo (non Snap, non Flatpak)

- Cavo USB-C dati (non solo carica)

- Backup completo del dispositivo effettuato

Installazione

Sblocco OEM

Lo sblocco OEM deve essere attivato tramite il sistema operativo del telefono.

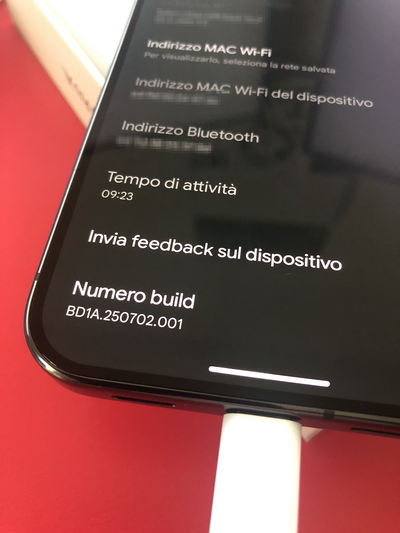

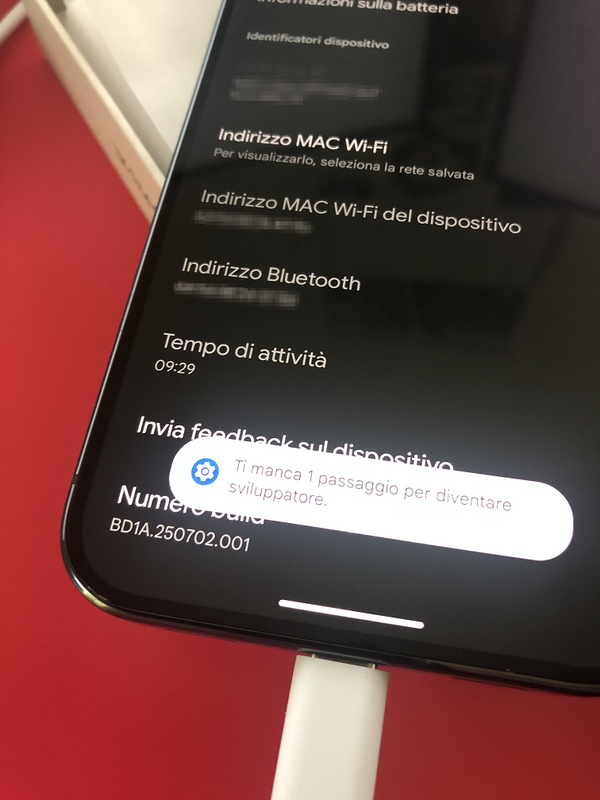

Attiviamo il menu «Opzioni sviluppatore» andando su Impostazioni → Informazioni sul telefono e toccando ripetutamente la voce di menu «Numero build» fino a quando la modalità sviluppatore non è attivata.

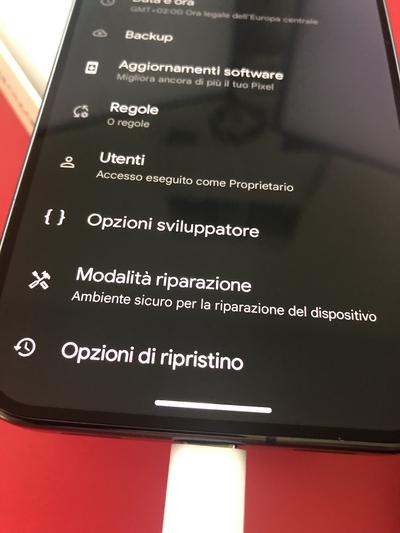

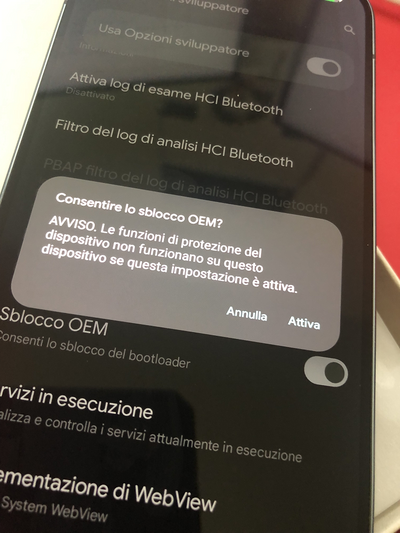

Successivamente andiamo su Impostazioni → Sistema > Opzioni sviluppatore e attiviamo l'impostazione «Sblocco OEM». Per le varianti di modello del dispositivo (SKU) che supportano la vendita come dispositivi bloccati da parte degli operatori di telefonia mobile, l'attivazione dello sblocco OEM richiede un accesso a Internet affinché il sistema operativo standard possa verificare se il dispositivo è stato venduto come bloccato da un operatore di telefonia mobile.

Preparazione di Linux Mint

Nelle distribuzioni Linux tradizionali, i dispositivi USB non possono essere utilizzati da utenti non root senza regole udev specifiche per ogni tipo di dispositivo. Su altre piattaforme questo non rappresenta un problema.

Su Arch Linux installiamo il pacchetto «android-udev». Su Debian e Ubuntu installiamo il pacchetto «android-sdk-platform-tools-common».

Poiché Linux Mint è basato su Ubuntu/Debian:

sudo apt install android-sdk-platform-tools-commonIl software fwupd, utilizzato su molte distribuzioni Linux per l'aggiornamento del firmware, è noto per connettersi erroneamente ai dispositivi tramite il protocollo Fastboot, bloccando così l'installazione. Arrestiamo il servizio:

sudo systemctl stop fwupdAl prossimo riavvio verrà riavviato automaticamente.

Modalità Bootloader

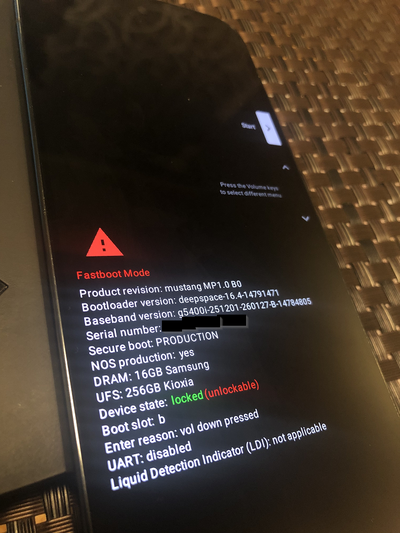

Teniamo premuto il tasto di riduzione del volume mentre il dispositivo si avvia. Verrà quindi visualizzata una schermata con un triangolo rosso e la scritta «Fastboot Mode».

Web Installer

Non utilizziamo browser Flatpak o Snap, poiché è noto che causano problemi durante il processo di installazione. Ci assicuriamo che il nostro browser sia aggiornato e non utilizziamo la modalità di navigazione in incognito. Aprire l'URL:

https://grapheneos.org/install/web

Collegare Pixel al notebook tramite cavo dati USB.

Su Linux dobbiamo ricollegare il dispositivo se le regole udev non erano ancora attive al primo collegamento. Quindi: prima installare il pacchetto udev (passaggio 1), poi collegare.

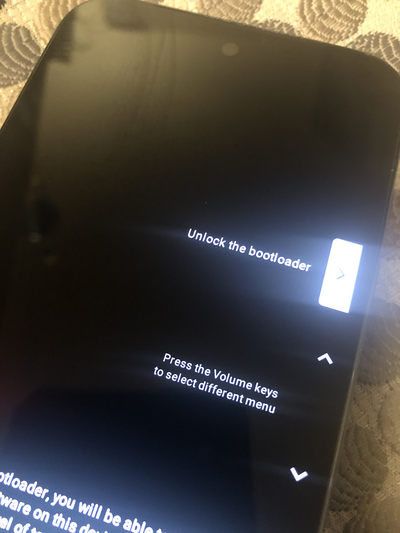

Nel programma di installazione web: cliccare su «Unlock bootloader» → confermare «Yes» sul dispositivo con i tasti del volume.

Cliccare su «Download release» → selezionare la variante corretta del dispositivo.

Cliccare su «Flash release» → attendere.

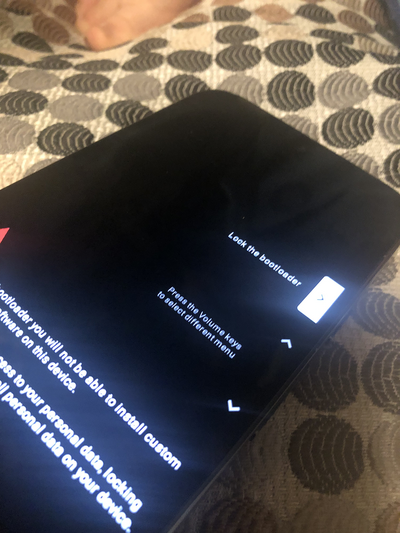

Cliccare su «Lock bootloader» (importante per Verified Boot!).

Premere il tasto di avvio e riavviare.

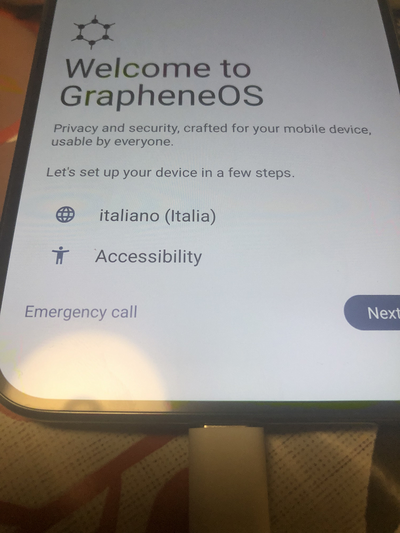

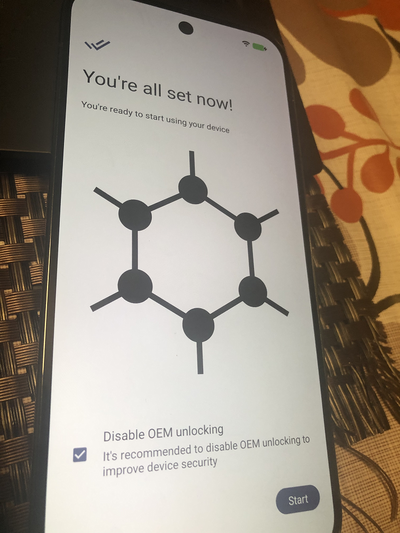

Dopo l'installazione

Disattiviamo lo sblocco OEM durante l'avvio.

Si consiglia inoltre di:

Utilizzare l'app Auditor per verificare l'installazione.

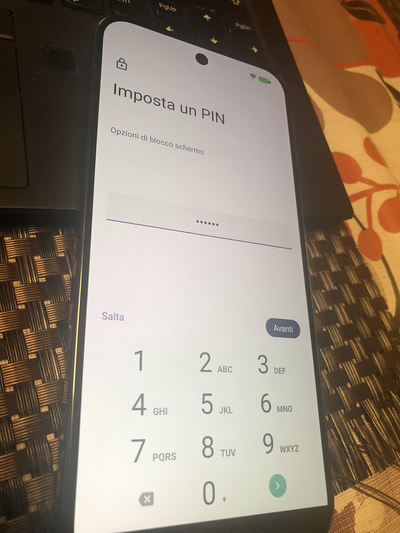

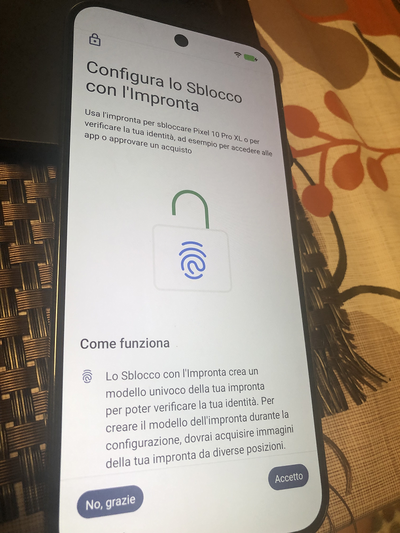

Attivare la crittografia del PIN (Impostazioni → Blocco dispositivo).

Configurare Google Play in modalità sandbox tramite l'app «App» preinstallata, qualora avessimo bisogno delle app del Play Store.

Gestione delle App senza Google Play

GrapheneOS include uno store nativo (GrapheneOS App Store) con un insieme curato di applicazioni open source. Per accedere all'ecosistema Play Store esistono due approcci:

Aurora Store (senza Google Services): scarichiamo l'APK direttamente da auroraoss.com – versione Stable, non Nightly. Questo ci permette di installare app dal Play Store in modo anonimo e senza account Google. Aurora Store stesso non riceve notifiche push, in quanto non è un servizio di messaggistica.

Sandboxed Google Play (opzionale): GrapheneOS permette di installare Google Play Services come app normale, senza privilegi di sistema, in un profilo isolato. Questa soluzione risolve problemi di compatibilità con app che dipendono strettamente da GMS, mantenendo l'isolamento a livello di profilo. La scelta di attivarlo o meno dipende dal profilo di rischio dell'organizzazione.

Comunicazioni cifrate: raccomandazioni

Per ambienti che escludono Google Services, la scelta del client di messaggistica ha impatto diretto sull'affidabilità delle notifiche:

WhatsApp senza GMS dipende da una connessione persistente in background, soggetta alle politiche di risparmio energetico del sistema. Le notifiche e le chiamate sono inaffidabili.

Signal dispone di un proprio server di push indipendente da Google, più affidabile di WhatsApp senza GMS, ma non completamente ottimizzato per ambienti senza Play Services.

Threema (versione APK da threema.ch, non Play Store) è stato progettato nativamente per funzionare senza GMS. Utilizza Threema Push, un proprio sistema di notifiche indipendente, garantendo affidabilità completa su GrapheneOS. Non richiede numero di telefono, il che lo rende adatto anche a deployment aziendali con identità pseudonime.

Considerazioni per la distribuzione aziendale

GrapheneOS non supporta i classici MDM enterprise basati su Android Enterprise, che richiedono GMS. Non esiste attualmente una soluzione MDM nativa equivalente a quella di iOS o Android. Questo significa che il deployment su larga scala richiede processi manuali o script personalizzati, e che i criteri di gestione centralizzata (remote wipe, app deployment, compliance check) vanno ripensati.

Per ambienti con 1–5 dispositivi, GrapheneOS è una valida alternativa a iOS e Android. Per un deployment di decine o centinaia di dispositivi a utenti non tecnici, la maturità degli strumenti di gestione è ancora un ostacolo reale.

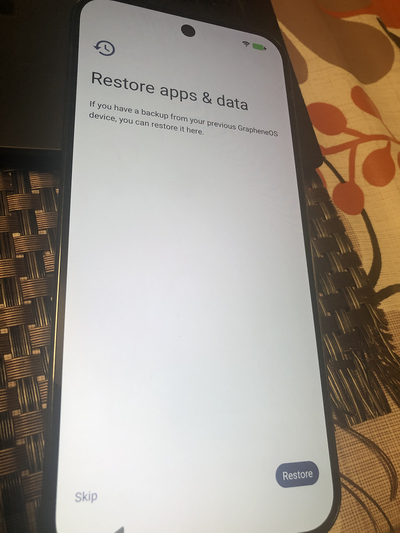

Backup

E il backup? GrapheneOS include SeedVault, un'applicazione di backup open source integrata nel sistema. SeedVault cifra tutto localmente prima di inviare i dati alla destinazione scelta.

Si trova in: Impostazioni → Sistema → Backup

SeedVault può salvare su:

- Chiavetta USB collegata direttamente al telefono (via USB-C OTG)

- Nextcloud o qualsiasi server WebDAV — ideale per chi ha già un'infrastruttura self-hosted

- Storage locale del dispositivo (meno utile come backup, ma possibile)

Cosa include il backup SeedVault:

- Dati delle app (se l'app lo consente — alcune app bancarie o di sicurezza lo bloccano esplicitamente)

- SMS e registro chiamate

- Impostazioni di sistema

- Sfondi e configurazioni

Cosa non include:

- File multimediali (foto, video, documenti) — vanno gestiti separatamente

- App che disabilitano il backup (es. molte app bancarie, alcuni client VPN)

Per foto e documenti esistono tre approcci pratici:

Nextcloud è la soluzione più coerente per chi gestisce già infrastruttura propria. L'app Nextcloud su GrapheneOS sincronizza automaticamente la galleria su un server sotto il proprio controllo — nessun dato su Google Photos o iCloud.

Copia manuale via USB è il metodo più semplice e senza dipendenze: collegare il telefono al PC, copiare la cartella DCIM e Documents. Nessuna app necessaria, nessun account.

Syncthing è un'alternativa open source per la sincronizzazione peer-to-peer diretta tra dispositivi, senza server intermedio. Funziona bene su GrapheneOS e non richiede cloud di terzi.

Una nota sulla crittografia: GrapheneOS cifra il dispositivo per default fin dalla prima configurazione. Questo significa che i dati sul telefono sono già protetti da PIN/password. Il backup SeedVault aggiunge un ulteriore livello di cifratura end-to-end prima che i dati lascino il dispositivo. Per chi usa Nextcloud self-hosted, la catena è completamente sotto controllo: dal telefono al server, senza passaggi su infrastruttura di terzi.

Conclusione

Dopo l'installazione e alcune settimane di utilizzo quotidiano, posso dire che GrapheneOS è un sistema operativo a mio avviso maturo e indispensabile per chi ha a cuore la protezione dei dati.

Naturalmente bisogna rinunciare ad alcune comodità e adattarsi al nuovo ambiente senza Apple e Google.

Notifiche push: la maggior parte delle app consumer usa Firebase Cloud Messaging (FCM), che richiede Google Play Services. Senza GMS, le app devono mantenere una connessione persistente in background — meno efficiente, meno affidabile. Il risultato: notifiche ritardate o assenti su app come WhatsApp.

App bancarie e di pagamento: molte verificano l'integrità del dispositivo tramite Play Integrity API. Su GrapheneOS senza GMS, queste app spesso si rifiutano di avviarsi. Con il profilo Sandboxed Google Play attivo, la compatibilità migliora significativamente, ma non è garantita al 100%.

Google Pay / Wallet: non funziona senza GMS. Alternativa: carte fisiche o app bancarie compatibili con NFC proprio.

App proprietarie aziendali: se la vostra organizzazione usa app MDM basate su GMS (Intune, Workspace ONE, Jamf per Android), queste non funzionano su un profilo senza Google Play Services. Questo è il limite principale per il deployment aziendale su larga scala.

Assistente vocale Google: assente per default. Sostituibile con assistenti open source, ma l'ecosistema è meno maturo.

Chi dovrebbe considerare GrapheneOS oggi

Amministratori di sistema e figure tecniche che gestiscono accessi a infrastrutture critiche.

Organizzazioni con requisiti di compliance stringenti su dove risiedono i dati dei dispositivi.

Chiunque abbia già scelto l'open source come criterio architetturale e voglia estenderlo anche ai dispositivi mobili.

Utenti disposti a sostituire alcune app consumer con alternative open source.

Chi dovrebbe aspettare

Utenti che dipendono quotidianamente da app bancarie ed in generale app non compatibili.

Organizzazioni che richiedono MDM centralizzato su larga scala.

Chi non ha tempo o interesse per una configurazione iniziale manuale.

GrapheneOS non è per tutti — ma per chi ha già scelto l'open source come principio guida, è il passo che mancava. Se avete domande sull'installazione o sulla migrazione/configurazione, scrivetemi tramite il formulario di contatto.

Quali app funzionano su GrapheneOS?

Di seguito una lista basata su test diretti.

La lista verrà aggiornata con i test della community. Se avete testato un'app su GrapheneOS senza Google Play, scrivetemi tramite il formulario di contatto.

Ultimo aggiornamento: 5 maggio 2026

| App | Stato | Note |

|---|---|---|

| ABS TWINT (Alternative Bank) | ✅ | |

| Aegis Authenticator | ✅ | |

| AGOV Access | ❌ | L’app è esplicitamente bloccata su GrapheneOS, ma il supporto a questo OS è in lavorazione. |

| Alertswiss | ⚠️ | Notifiche push richiedono GMS |

| Aurora Store | ✅ | Versione Stable APK da auroraoss.com |

| BAS Banking (Alternative Bank) | ✅ | |

| Bitwarden | ✅ | |

| Coop Supercard | ✅ | |

| Denner | ✅ | |

| DeepL | ✅ | |

| ✅ | ||

| Firefox | ✅ | |

| Google Maps | ❌ | Funziona via browser, app richiede GMS |

| Google Play | ❌ | Richiede GMS con privilegi di sistema |

| Grocy | ✅ | |

| Intune / MDM enterprise | ❌ | Richiede Android Enterprise con GMS |

| ✅ | ||

| La mia Mobiliare | ✅ | |

| Lidl Plus | ✅ | |

| ✅ | ||

| MeteoSwiss | ✅ | |

| Microsoft Authenticator | ⚠️ | Solo codici TOTP, notifiche push richiedono GMS |

| Migros | ✅ | |

| Mobile FFS | ✅ | |

| myCSS | ✅ | |

| Neon: App finanziaria Svizzera | ✅ | |

| Nextcloud | ✅ | |

| Organic Maps | ✅ | Navigazione offline |

| OsmAnd | ✅ | Navigazione offline |

| PostFinance TWINT | ❌ | Richiede Google Play Services |

| PrivacyIDEA Authenticator | ✅ | |

| ProtonMail | ✅ | |

| QuickZoll | ✅ | |

| Raiffeisen E-Banking | ✅ | |

| Raiffeisen PhotoTAN | ✅ | |

| Rega | ❌ | Posizione non trasmessa |

| SHKB Mobile Banking | ✅ | |

| SHKB TWINT | ✅ | |

| Signal | ✅ | Push proprio, affidabile |

| Swisscard | ❌ | Richiede Google Play Services |

| TCS | ✅ | Senza mappe. Mappe richiede Google Play Services |

| Telegram | ⚠️ | Attenzione a siti truffa con falsi abbonamenti SMS |

| Threema (APK diretto) | ✅ | Notifiche affidabili tramite Threema Push |

| UBS Access App | ✅ | |

| UBS Mobile Banking | ❌ | L’app è esplicitamente bloccata su GrapheneOS |

| UBS TWINT | ✅ | |

| Vanadium (browser nativo) | ✅ | Browser di default di GrapheneOS |

| One - carte sotto controllo (Viseca) | ✅ | |

| Vivino | ✅ | |

| VK | ✅ | |

| ⚠️ | Notifiche e chiamate inaffidabili senza GMS | |

| ZugerKB Access App | ❌ | Richiede esplicitamente Google Play Services |