Have any questions?

+44 1234 567 890

combined.expert - Kaspersky Threat Data Feeds

Kaspersky Threat Data Feeds liefern aktuell gepflegte Listen bösartiger IPs, Domains und URLs, basierend auf Echtzeit-Telemetrie und Malware-Analysen. Im Vergleich zu kostenlosen Feeds in OPNsense/pfSense sind sie schneller aktualisiert, umfangreicher und qualitativ geprüft, wodurch echte Bedrohungen zuverlässiger blockiert werden. Sie lassen sich automatisiert in Firewall-Aliase und DNS-Blocklisten einbinden, unterbrechen Malware- und C2-Verbindungen frühzeitig und erhöhen so die Effektivität bestehender Sicherheitsmassnahmen. Für IT-Dienstleister bieten sie ein professionelles Threat Intelligence Layer, das den Schutz der Kundeninfrastruktur deutlich steigert, ohne zusätzlichen manuellen Aufwand.

Warum sie wichtig sind:

- Frühzeitige Erkennung von Bedrohungen: Firewalls und DNS-Resolver können automatisch bekannte bösartige IPs oder Domains blockieren.

- Automatisierung der Sicherheit: Manuelle Pflege von Blacklists entfällt, Updates erfolgen regelmässig.

- Reduzierung von Angriffen: Schutz vor Malware, Botnets, Phishing-Seiten oder Command-and-Control-Servern.

- Kombination mit bestehenden Sicherheitslösungen: Data Feeds ergänzen Intrusion Detection, Firewall-Regeln und DNS-Filter.

Auf FortiGate werden Threat Data Feeds direkt über die GUI eingebunden. Die Authentifizierung erfolgt dabei in der Regel per Basic Auth, wobei der Benutzer api_token und der zugehörige API Key als Passwort verwendet wird. FortiGate lädt die Feeds automatisch herunter und integriert sie direkt in Firewall- oder Security-Regeln, sodass IP-, Domain- oder URL-Blockierungen ohne zusätzliche Skripte wirksam werden.

Auf OPNsense hingegen müssen Feeds über ein lokales Shell-Script in Verbindung mit einem Cron-Job eingebunden werden. Das Script lädt die Kaspersky-Feeds mit Basic Auth herunter und speichert sie lokal. IP-Feeds werden über Firewall-Aliase blockiert, DNS-Feeds über Unbound Blocklisten. Durch diese Methode ist zwar etwas mehr Konfiguration notwendig, dafür hat man volle Kontrolle über Download, Logging und automatisches Update der Listen.

Integration mit NGFW:

https://tip.kaspersky.com/Help/TIDF/en-US/IntegrationwithNGFW.htm

Stand Dezember 2025 unterstützt Kaspersky folgende Integrationen:

- Check Point

- Cisco Firewall Management Center

- FortiGate

- Palo Alto

- UserGate

- Sophos Firewall

- pfSense / OPNsense

- Broadcom (Symantec) ProxySG

Konfiguration

API Key

Vorbereitung für die Integration: API Key für den Feed-Zugang im Kaspersky Threat Intelligence Portal (TIP) generieren.

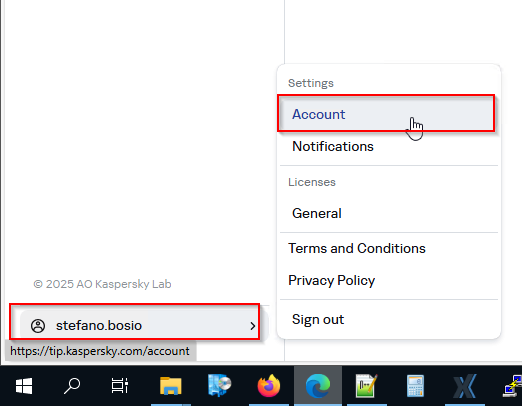

Anmeldung am Portal:

Unten links auf Benutzer und dann auf Account klicken:

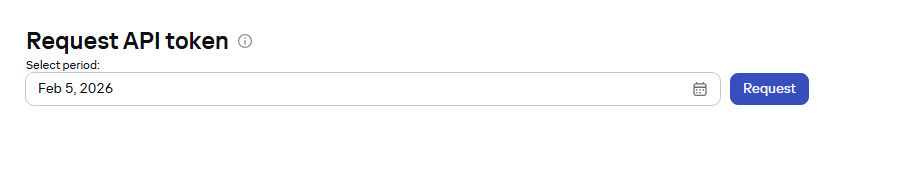

Beim Request API token, das Zieldatum eingeben, bis wann soll den API-Schlüssel gültig sein. Danach auf Request klicken:

Kaspersky-Dokumentation:

https://tip.kaspersky.com/Help/Doc_data/en-US/ManagingAPItoken.htm

Implementierung auf OPNsense

Script / Feed-Download

Automatischer Download des Kaspersky-Feeds auf OPNsense, mit Authentifizierung.

Ordner erstellen:

mkdir -p /usr/local/etc/feedsScript-Datei erstellen:

vi /usr/local/etc/feeds/kaspersky_dangerous_ips.shInhalt:

#!/bin/sh

# Authentication

USER="api_token"

PASS="YOUR_API_KEY"

# Kaspersky Feed URL

FEED_URL="https://tip.kaspersky.com/api/feeds/dangerous_ips?limit=60000"

# Target file locally on OPNsense, used as source by the firewall

ALIASNAME="kaspersky_dangerous_ips"

OUTFILE="/usr/local/etc/feeds/kaspersky_dangerous_ips.txt"

# Logging

LOGFILE="/var/log/kaspersky_dangerous_ips.log"

curl --user "$USER:$PASS" \

-s -o "$OUTFILE" \

"$FEED_URL"

# Reload alias in pf table

pfctl -t "$ALIASNAME" -T replace -f "$OUTFILE"

echo "$(date) - Kaspersky Feed aktualisiert (Grösse: $(wc -l < $OUTFILE) Zeilen)" >> "$LOGFILE"Feeds URL:

https://tip.kaspersky.com/api/feeds/botnet_domains

https://tip.kaspersky.com/api/feeds/dangerous_ips

Datei speichern und ausführbar machen.

chmod +x /usr/local/etc/feeds/kaspersky_dangerous_ips.shAn dieser Stelle können wir das Script ausführen und manuell testen:

./kaspersky_dangerous_ips.shPrüfung:

- Wird die Datei /usr/local/etc/feeds/kaspersky_dangerous_ips.txt geschrieben und beihnaltet die IP-Adressen?

- Wird die Datei /var/log/kaspersky_dangerous_ips.log geschrieben?

Firewall Alias

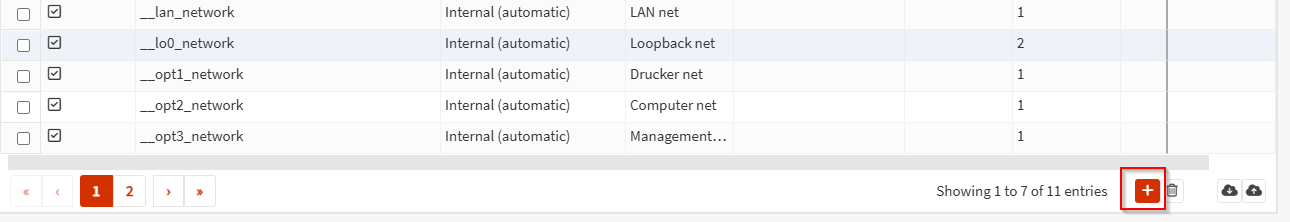

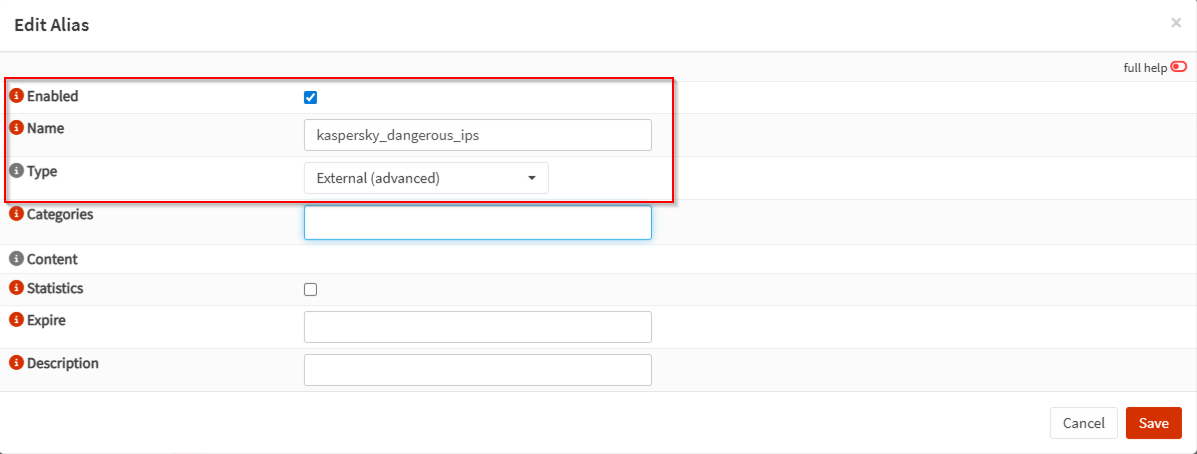

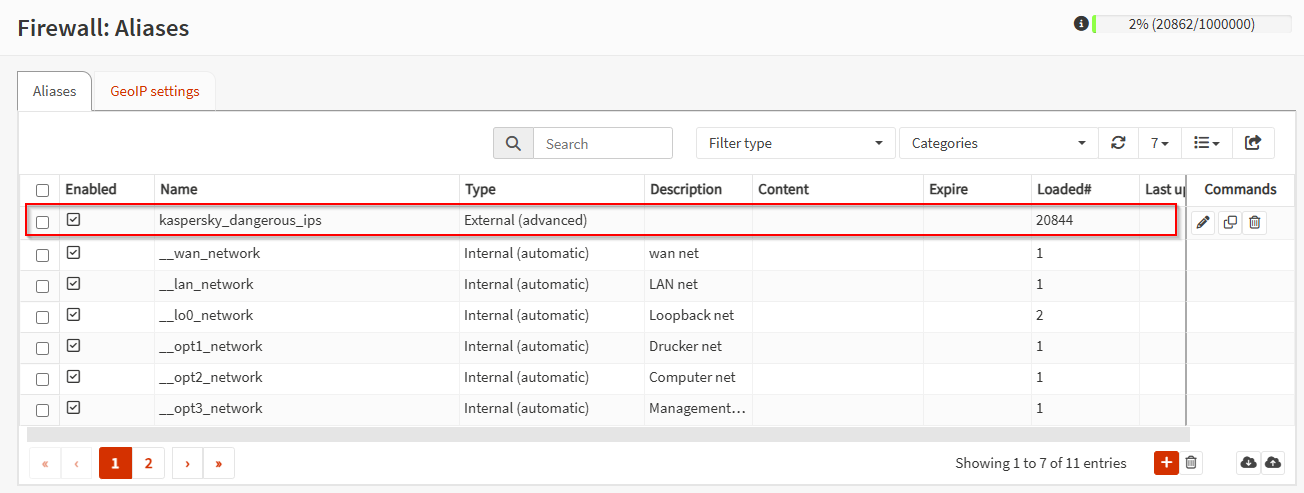

Bei IP-Feeds müssen wir unter Firewall → Alias ein Alias erstellen:

Einstellungen:

Feld Name: Der Name muss mit dem Name aus dem Script übereinstimmen. In unserem Fall:

kaspersky_dangerous_ips

Die Firewall erkennt den Alias nicht durch pfctl, sondern durch den Alias, den wir in der GUI anlegen. Der pfctl-Befehl füllt nur die Tabelle mit Inhalt.

Feld Type: Auf External (advanced) setzen. Das ist die einzige Variante, die funktioniert. Andere Typen wie URL Table (IPs) funktionieren zwar korrekt beim Einlesen der IP-Liste, aber OPNsense überschreibt sofort wieder die Daten und dann ist die Tabelle leer.

Ergebnis:

DNS unbound

DNS-Feeds können auf die gleiche Art und Weise mit Script konfiguriert werden.

Die Konfiguration auf OPNsense erfolgt aber unter Services → Unbound DNS → Blocklist.

Firewall Regel

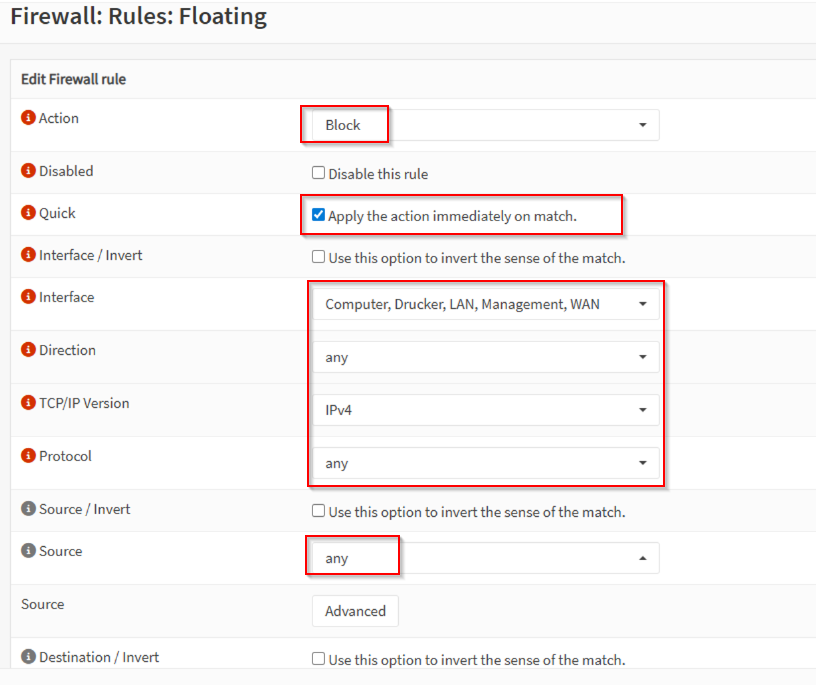

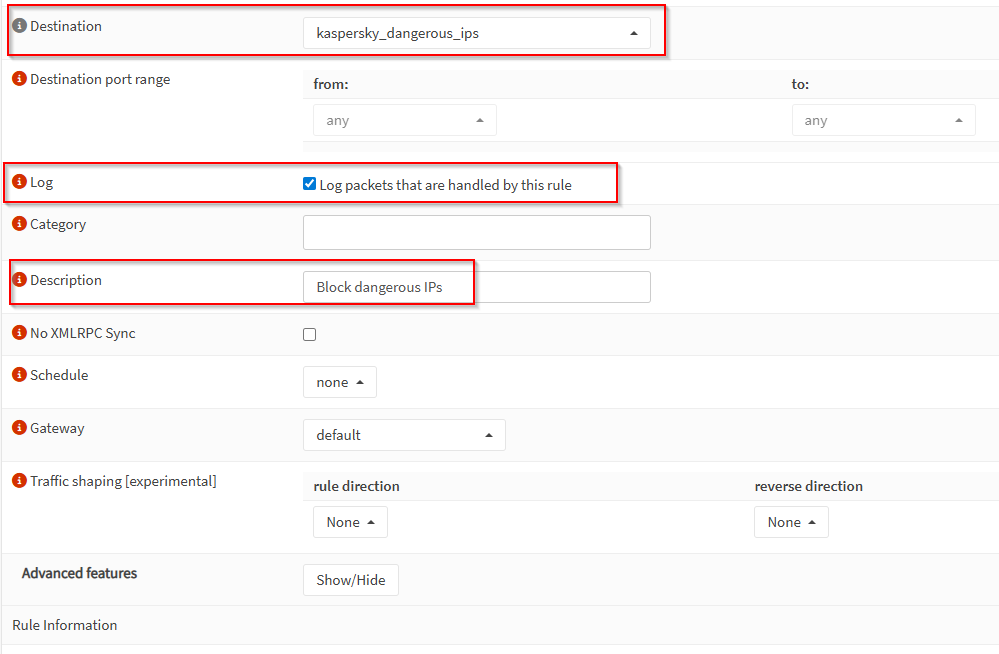

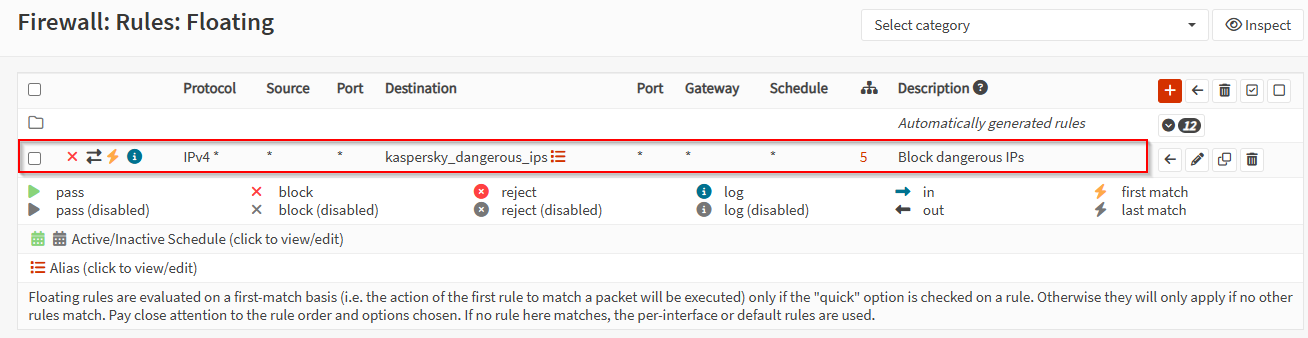

Aktivierung der Blocklisten durch Firewall-Regeln:

- Action: Block

- Destination: Alias «kaspersky_dangerous_ips»

Floating Rule erstellen:

Ergebnis:

Automatisierung

Wir können kein Cronjob mit crontab -e erstellen. OPNsense überschreibt das Root-Crontab automatisch. OPNsense generiert die Crontab aus der GUI, nicht aus /var/cron/tabs/root. Bei jedem Reboot, Update, Config-Reload oder Cron-Service-Reload wird die Datei neu gebaut. Ergebnis: Unser Eintrag geht verloren.

Lösung:

Neuen Cron-Command für OPNsense registrieren. Neue Datei erstellen:

/usr/local/opnsense/service/conf/actions.d/actions_kaspersky.confInhalt einfügen:

[kasperskyupdate]

command:/usr/local/etc/feeds/kaspersky_dangerous_ips.sh

description:Update Kaspersky Threat Feed

type:script

message:Running Kaspersky Threat Feed updateErklärung:

- [kasperskyupdate] → interner Name

- command: → absoluter Pfad zu unserem Script

- description: → erscheint später in der GUI

- type:script → wichtig, sonst wird der Befehl nicht ausgeführt

- message: → Logging-Ausgabe im Systemlog

OPNsense registrieren lassen.

service configd restartoder

configctl service reloadDamit lädt OPNsense die neuen Actions.

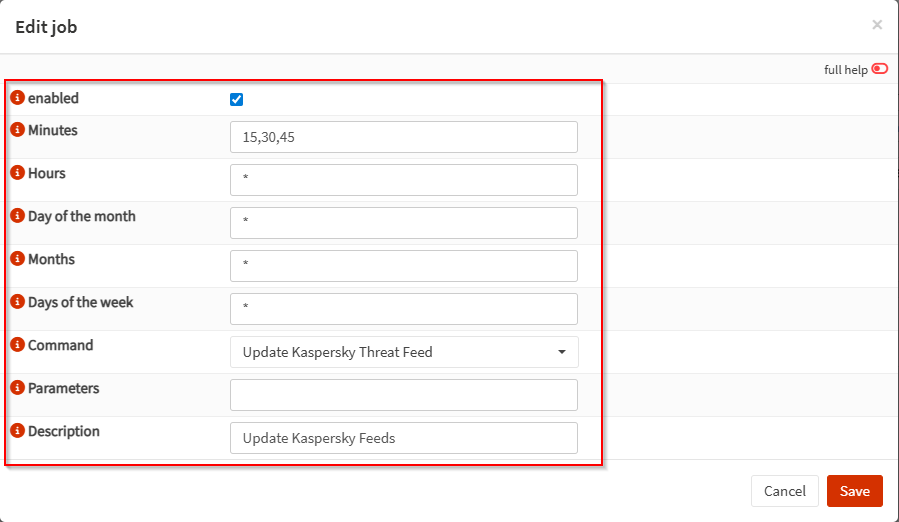

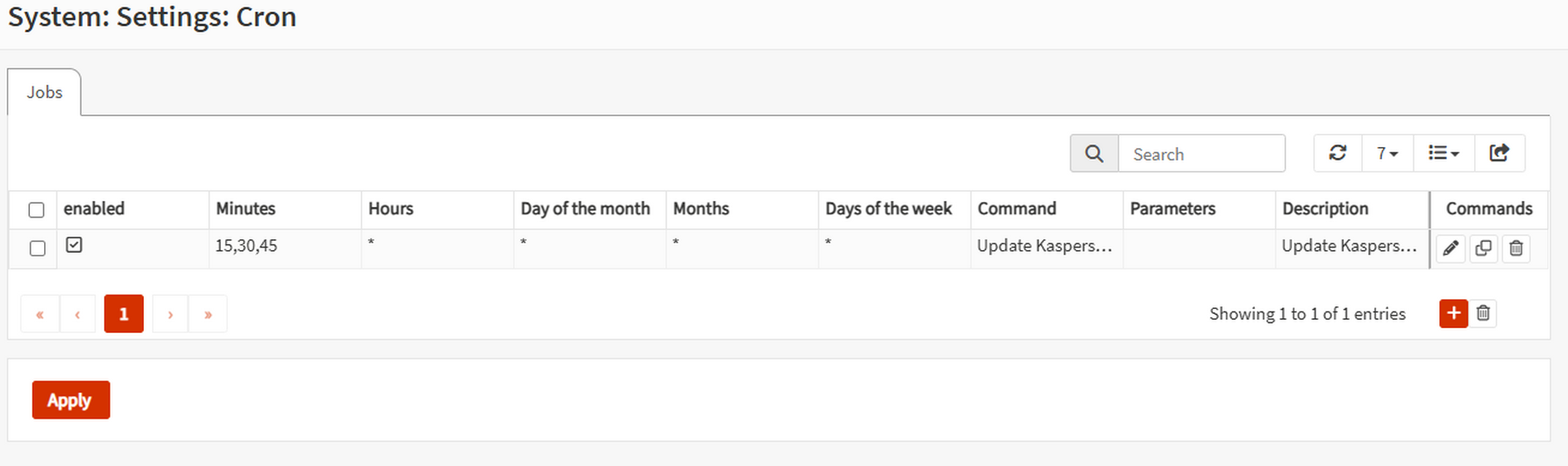

Cronjob in der GUI einrichten

System → Settings → Cron → Add

Wir werden im Dropdown-Menü bei Command unseren neuen Menüpunkt sehen:

- Update Kaspersky Threat Feed

Den auswählbaren Command hat jetzt OPNsense automatisch erzeugt.

Jetzt Zeitplan setzen, z.B. wie oben im Bild wird der Job jede 15 Minuten ausgeführt.

Beschreibung erfassen.

Ergebnis:

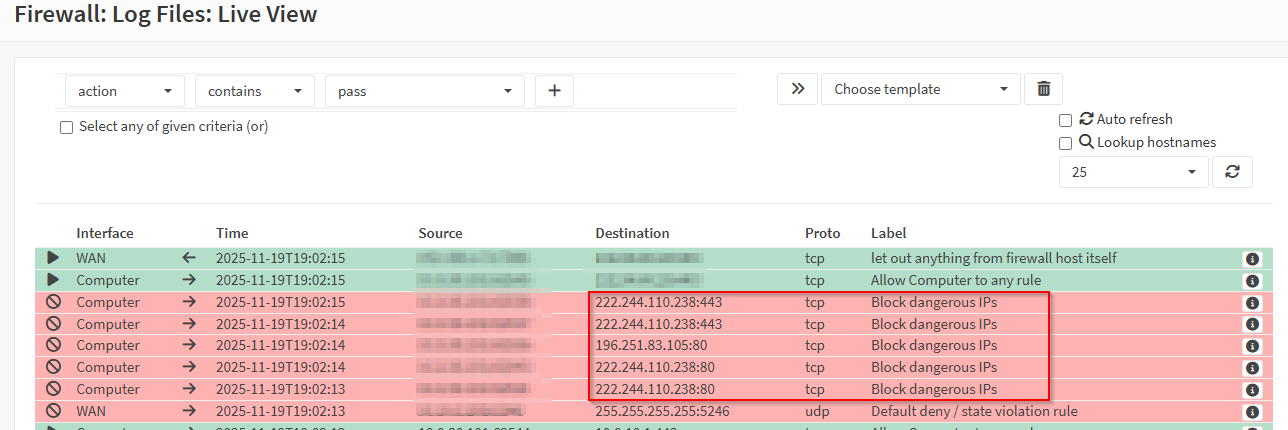

Test

Um zu prüfen, ob alles tatsächlich wie gewünscht funktioniert, können wir mit dem Browser auf einer IP-Adresse aus der Liste surfen. Die Live View unter Firewall → Log Files muss dann die geblockte Einträge auflisten.

Ob Detailfragen, konkrete Anwendungsfälle oder die Integration in bestehende oder alternative Firewall-Umgebungen: Sprechen Sie uns gerne an, wenn Datensouveränität und Datenschutz für Sie zentrale Anforderungen sind – wir verfügen über die entsprechende technische und organisatorische Expertise.