Have any questions?

+44 1234 567 890

combined.expert - IPSec-Tunnel zwischen OPNsense und FortiGate

In diesem Artikel zeigen wir, wie ein IPSec Site-to-Site-Tunnel zwischen einer OPNsense-Firewall (Version 25.7) und einer FortiGate (FortiOS 7.4.8) konfiguriert wird. Auch wenn beide Systeme eine stabile IPSec-Implementierung bieten, ist es entscheidend, dass die Konfigurationsparameter auf beiden Seiten exakt übereinstimmen, um Aushandlungsfehler zu vermeiden.

Die folgende Anleitung beschreibt Schritt für Schritt die Konfiguration auf OPNsense. Dabei wird vorausgesetzt, dass der Tunnel auf der FortiGate bereits erstellt wurde. Besondere Aufmerksamkeit sollte Einstellungen wie lokale/remote IDs, Verschlüsselungsalgorithmen und Proposals gelten, da bereits kleinste Abweichungen den Aufbau des Tunnels verhindern können.

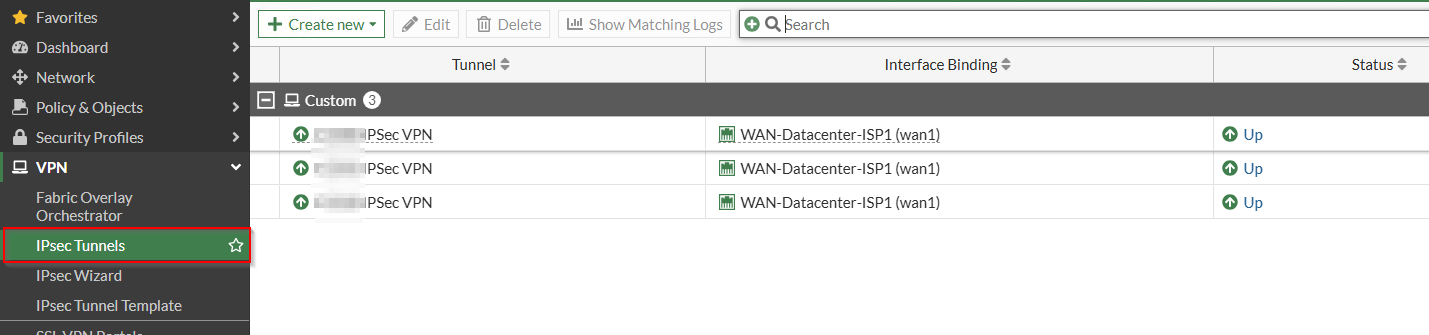

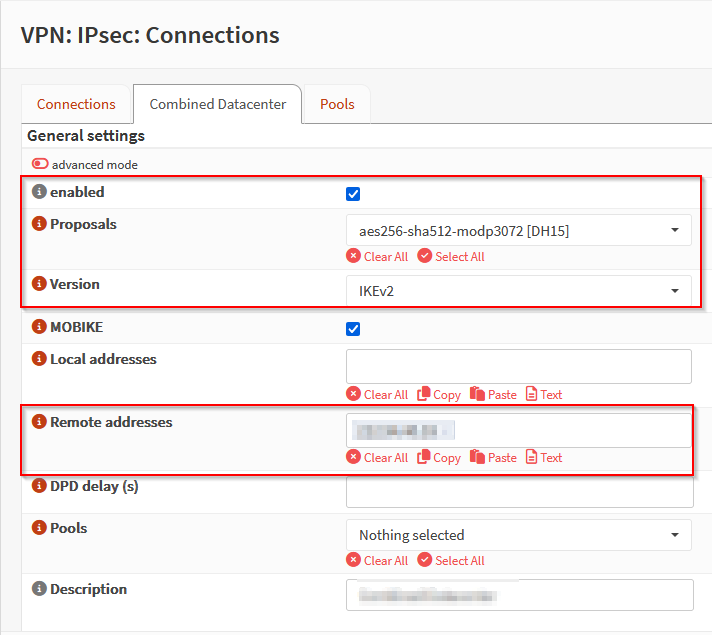

Wir konfigurieren den IPSec-Tunnel unter VPN → IPSec Tunnels:

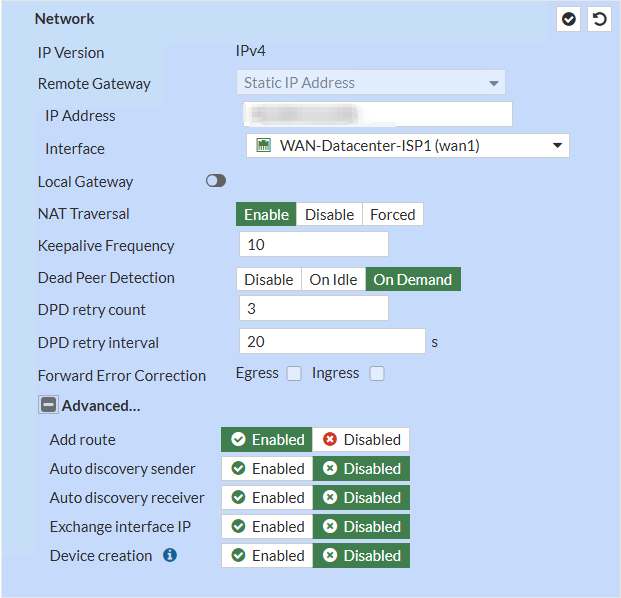

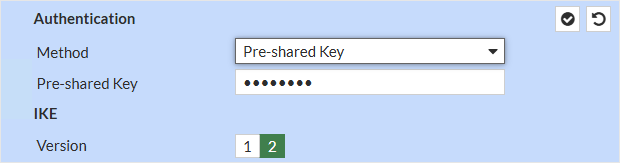

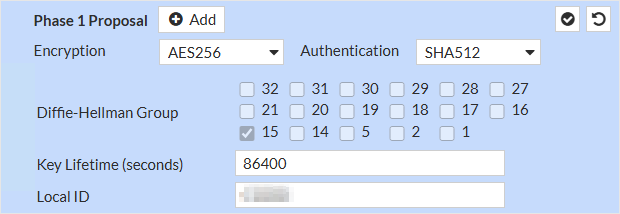

Die Einstellungen sind wie folgt definiert:

Die Konfiguration auf OPNsense ist relativ einfach. Sehr wichtig: Alle Einstellungen wie Local ID, Verschlüsselung, Hash-Algorithmen und IKE-Parameter müssen exakt den Einstellungen auf der FortiGate entsprechen.

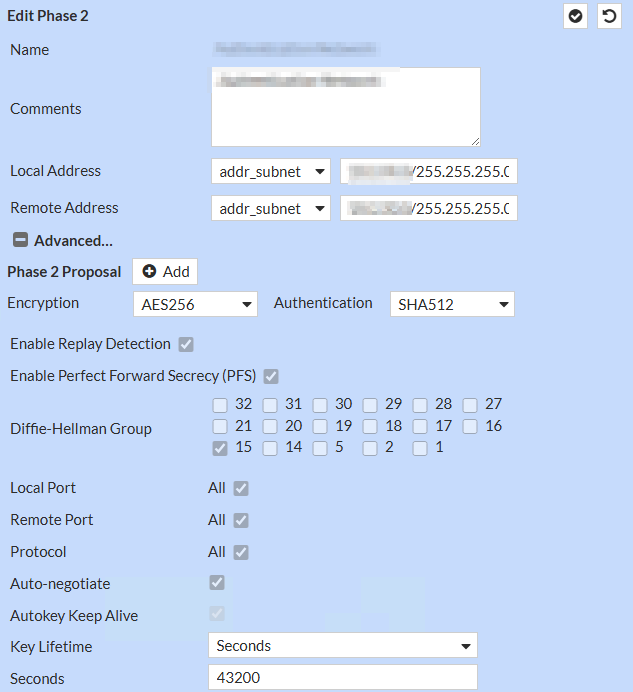

Im Menü VPN → IPSec → Pre-Shared Keys erstellen wir einen Eintrag für den PSK:

Als Local Identifier verwenden wir dieselbe Zeichenkette, die auf der FortiGate konfiguriert ist. Diese Zeichenkette kann frei gewählt werden und dient zur Unterscheidung mehrerer Tunnel.

Als Remote Identifier kann die IP-Adresse des entfernten Standorts (Remote Site) verwendet werden.

Selbstverständlich muss der PSK identisch mit dem auf der FortiGate konfigurierten Schlüssel sein.

Es wird empfohlen, die Release Notes zu prüfen, insbesondere hinsichtlich möglicher Einschränkungen bei der minimalen bzw. maximalen Schlüssellänge sowie der erlaubten Sonderzeichen.

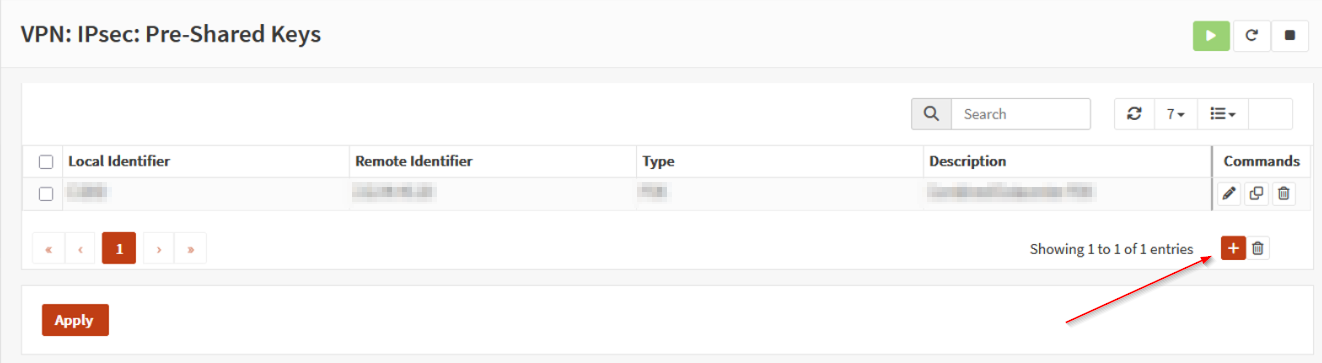

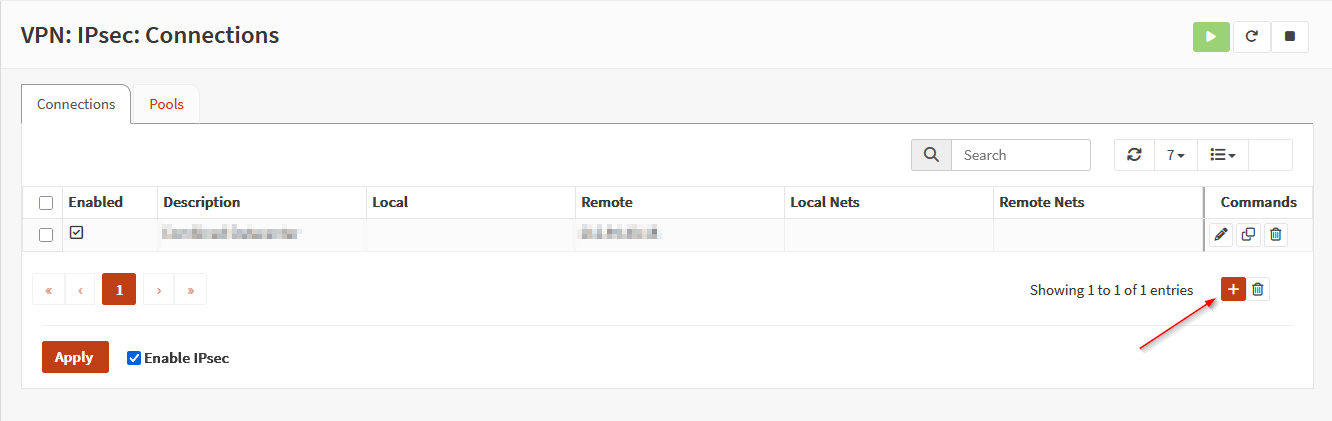

Im Menü VPN → IPSec → Connections erstellen wir nun den IPSec-Tunnel.

Das Feld Proposal muss mit denselben Verschlüsselungsparametern konfiguriert werden wie auf der Gegenstelle (FortiGate). Andernfalls kommt keine Verbindung zustande und es tritt ein Proposal-Mismatch-Fehler auf.

Wir verwenden IKEv2 und tragen die öffentliche IP-Adresse der FortiGate im Feld Remote addresses ein.

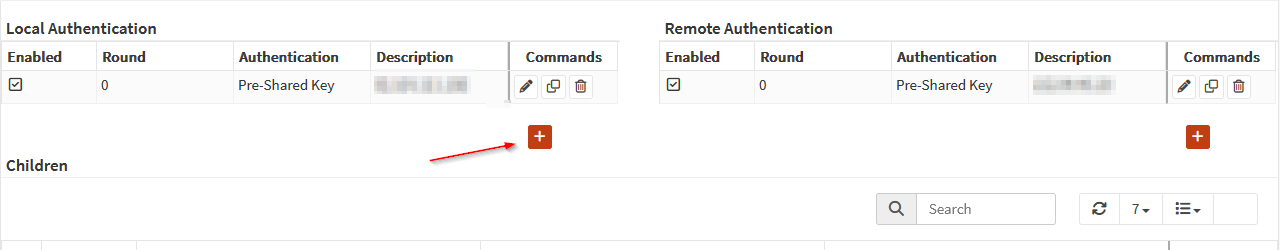

Nun müssen drei Objekte konfiguriert werden:

- Local Authentication

- Remote Authentication

- Child SA

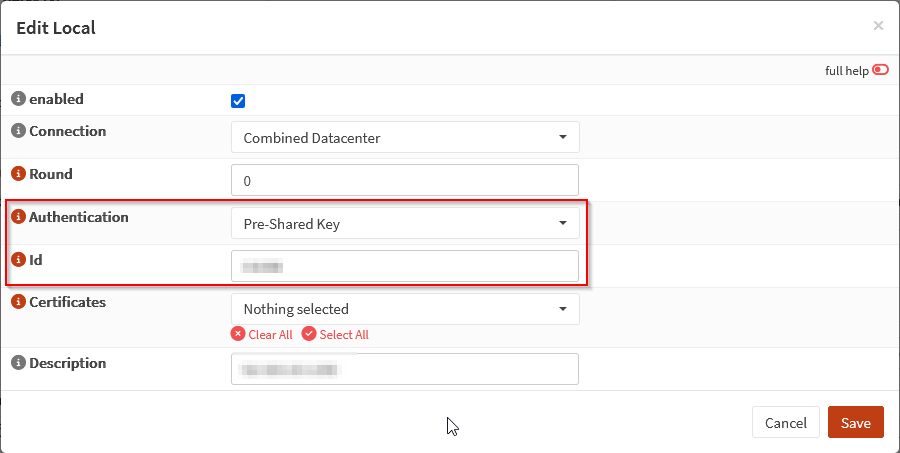

Local Authentication:

Die Konfiguration ist einfach: Wir wählen unseren PSK aus und tragen die lokale ID ein, die mit der auf der FortiGate konfigurierten ID übereinstimmen muss.

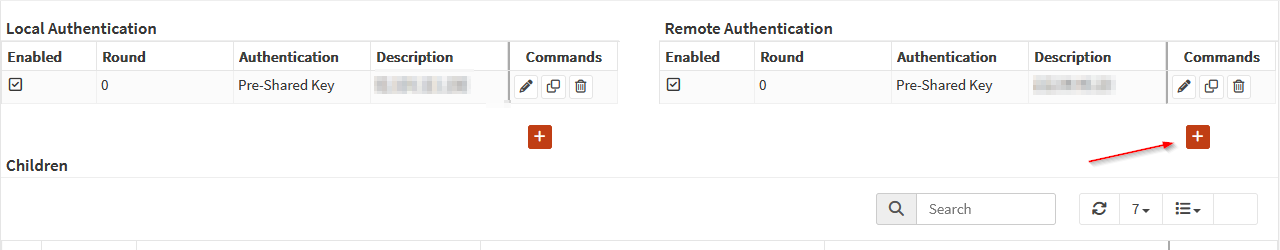

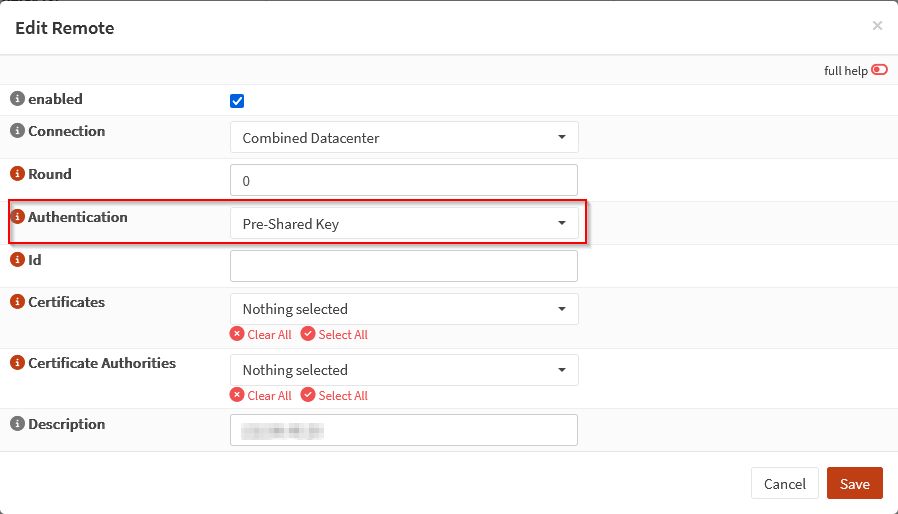

Remote Authentication:

Für die Remote Authentication ist es ausreichend, den PSK zu konfigurieren.

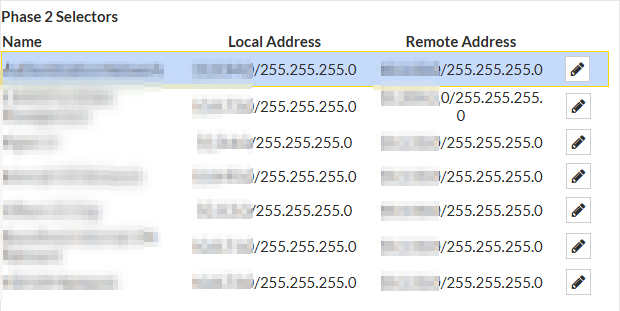

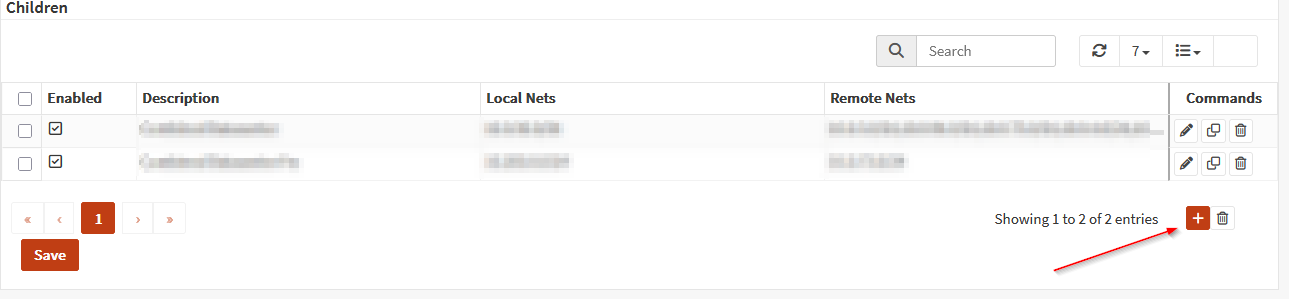

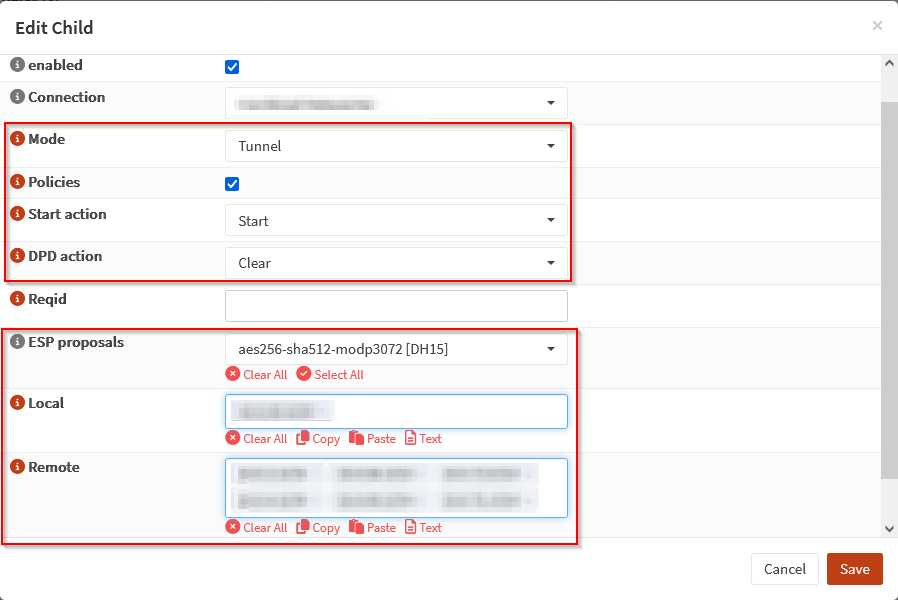

Konfiguration Child SA:

Die Tunnelparameter werden wie in der Abbildung gezeigt konfiguriert. Auch hier ist es entscheidend, dass das ESP Proposal mit der Konfiguration auf der FortiGate übereinstimmt.

- Im Feld Local wird das lokale Subnetz eingetragen

- Im Feld Remote wird das entfernte Subnetz eingetragen

Der IPSec-Tunnel ist nun konfiguriert.

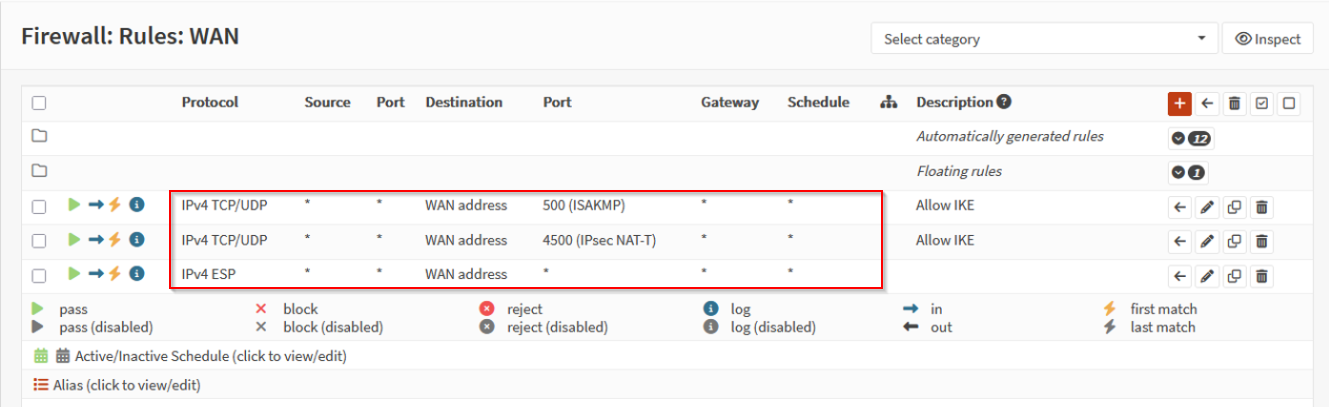

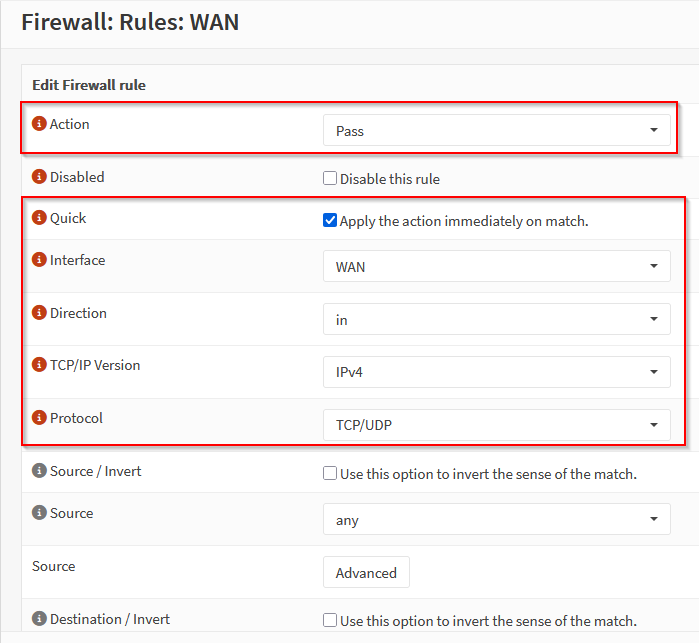

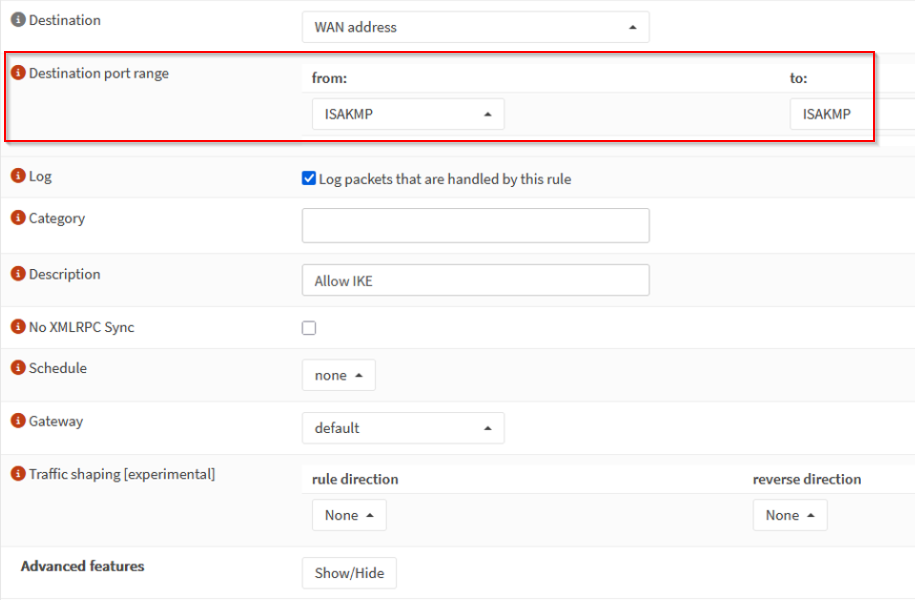

Zum Schluss müssen noch die Firewall-Regeln konfiguriert werden, um den Datenverkehr über den Tunnel zuzulassen:

Details zu den Regeln:

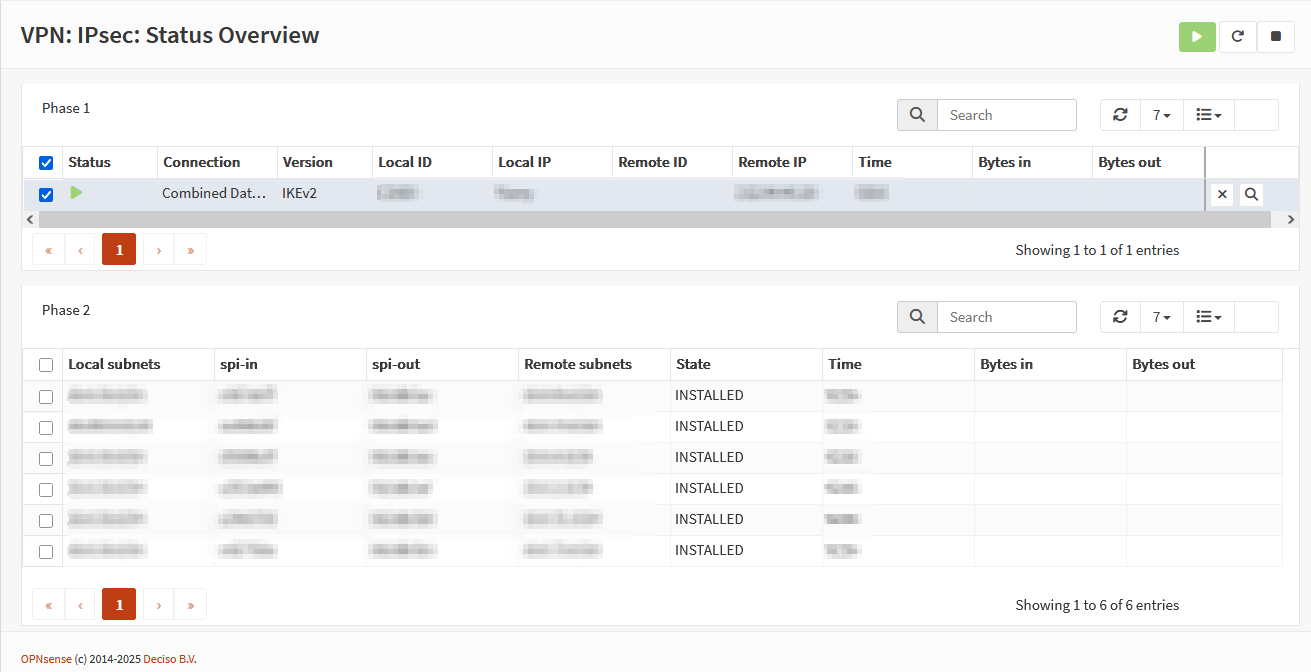

Im Menü VPN → IPSec → Status Overview kann überprüft werden, ob der Tunnel korrekt aufgebaut und aktiv ist:

Wenn euch diese Anleitung geholfen hat, teilt sie gerne mit Kolleginnen, Kollegen oder Freunden, die mit FortiGate und OPNsense arbeiten.

Habt ihr Fragen, Anregungen oder möchtet ihr weiterführende Konfigurationen wie Failover, dynamisches Routing oder Multi-Tunnel-Setups vertiefen? Schreibt mir – technischer Austausch ist immer willkommen!