Have any questions?

+44 1234 567 890

combined.expert - GrapheneOS

Heute ist es an der Zeit, mich von meinem treuen Reisebegleiter zu verabschieden: dem iPhone X. Fast acht Jahre lang hat es mich auf jeder Reise begleitet. Es hat die -10 °C im Kanton Graubünden und die +48 °C am Schwarzen Meer überstanden. Es ist heruntergefallen, es ist nass geworden, aber es hat nie aufgegeben. Immer online, immer verbunden.

Die Wahl eines neuen Handys fiel mir sehr leicht. Ich habe mich sofort nach einer Alternative zu iOS und Android umgesehen. Nicht, weil diese Systeme unbrauchbar wären, ganz im Gegenteil. Sie bieten viel zu viel. Zu viele Apps, zu viele Tracker, zu viel Vernetzung, zu viele Berechtigungen. Zu viel von allem. Und sie wollen alles wissen. Vor- und Nachname, Adresse, Geburtsdatum, Grösse, Gewicht, Personalausweis, Kreditkarte – ich kann es einfach nicht mehr ertragen.

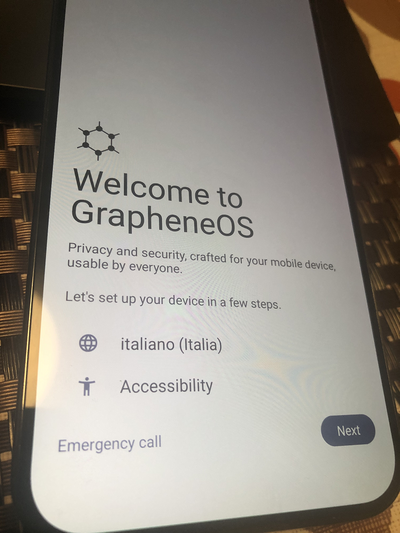

Ich habe mir einige alternative Betriebssysteme für Smartphones angesehen: GrapheneOS ist mein neuer Favorit. Ein Open-Source-Betriebssystem, bei dem Sicherheit und Datenschutz im Vordergrund stehen, das nach dem Prinzip der "geringsten Berechtigungen" funktioniert und keine Konten oder Verbindungen zu App-Stores erfordert.

Digitale Souveränität ist derzeit ein brandaktuelles Thema, das in aller Munde ist. Combined Networks GmbH wurde bereits 2015 mit dieser Mission gegründet. Datenschutz, Sicherheit, digitale Souveränität: drei miteinander verbundene Themen, die wir seit über 10 Jahren leben und unseren Kunden anbieten.

Unser Rechenzentrum im Kanton Zug beherbergt alle Kundendienste. Wir kümmern uns um alles: Hardware, Virtualisierung, Speicher, E-Mail, Datensicherung und -freigabe, Zwei-Faktor-Authentifizierung, Sicherheit. Alles wird von uns vor Ort verwaltet. Keine Verbindung zu Microsoft Azure, AWS oder Google.

Ein Smartphone mit einem Open-Source-Betriebssystem ist die logische Konsequenz unserer Mission und Strategie.

Die Betriebssysteme Android und iOS sammeln Daten, und zwar jede Menge Daten:

- Kontinuierliche Übermittlung von Telemetriedaten an die Server des Herstellers

- GPS-Standort auch bei deaktivierten Ortungsdiensten (über WLAN-/Mobilfunk-Triangulation)

- Anwendungsmetadaten, Absturzberichte, Nutzungsverhalten

- Automatische Backups in der Cloud des Herstellers, oft verschlüsselt mit Schlüsseln, die sich nicht im Besitz des Nutzers befinden

GrapheneOS ist die technische Lösung für dieses Problem: ein von AOSP (Android Open Source Project) abgeleitetes Android-Betriebssystem, das vollständig quelloffen ist, über ein überprüfbares Sicherheitsmodell verfügt und keinerlei zwingende Abhängigkeiten von Google aufweist.

Was ist GrapheneOS?

GrapheneOS ist ein auf Datenschutz und Sicherheit ausgerichtetes mobiles Betriebssystem, das von einer gemeinnützigen Stiftung entwickelt und gepflegt wird. Es basiert auf AOSP (Android Open Source Project) und bietet zusätzlich:

- Kernel-Hardening mit zusätzlichen Schutzmassnahmen gegen Speicher-Exploits

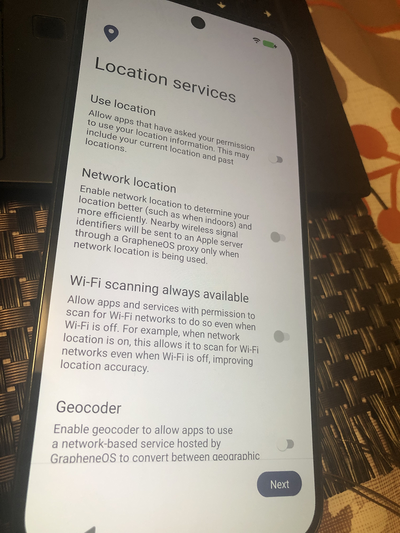

- Verstärktes Sandboxing für Anwendungen mit detaillierter Berechtigungssteuerung

- Strenger Verified Boot: Jede Systemkomponente wird beim Start kryptografisch überprüft

- Keine vorinstallierten Google-Dienste: Google Mobile Services (GMS) sind standardmässig vollständig deaktiviert

- Optionale Unterstützung für Google Play Services in einer isolierten Sandbox ohne Systemrechte

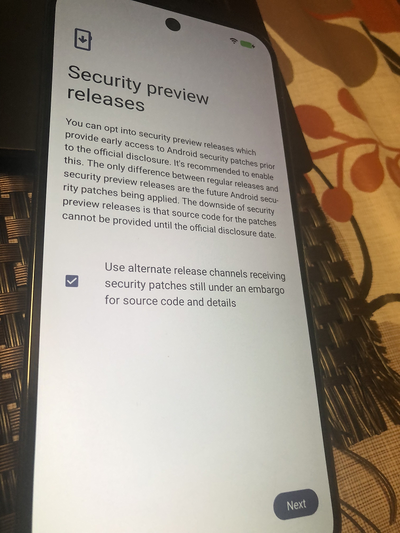

- Schnelle Sicherheitsupdates, die oft noch vor dem Originalhersteller veröffentlicht werden

GMS ist weder Open Source noch überprüfbar. Es läuft mit erhöhten Systemrechten und kommuniziert ständig mit Google-Servern. GrapheneOS enthält standardmässig kein GMS – und genau darum geht es: Ohne GMS gibt es keine obligatorische Datenübermittlung an Google.

GrapheneOS läuft ausschliesslich auf Google-Pixel-Geräten, der einzigen Hardware-Reihe, die die für den Verified Boot erforderliche Schnittstelle bereitstellt, mit einem Bootloader, der nach der Installation wieder gesperrt werden kann.

Vorbereitung

Machen wir uns bereit für die Installation von GrapheneOS.

Bevor wir beginnen, überprüfen wir Folgendes:

- Gerät: Unterstütztes Google Pixel, nicht an einen Mobilfunkanbieter gebunden

- Firmware auf die neueste verfügbare Standard-Android-Version aktualisiert

- Computer mit Windows oder Linux

- Chromium- oder Chrome-Browser nativ installiert (kein Snap, kein Flatpak)

- USB-C-Datenkabel (nicht nur zum Laden)

- Vollständige Sicherung des Geräts durchgeführt

Installation

OEM-Entsperrung

Die OEM-Entsperrung muss über das Betriebssystem aktiviert werden.

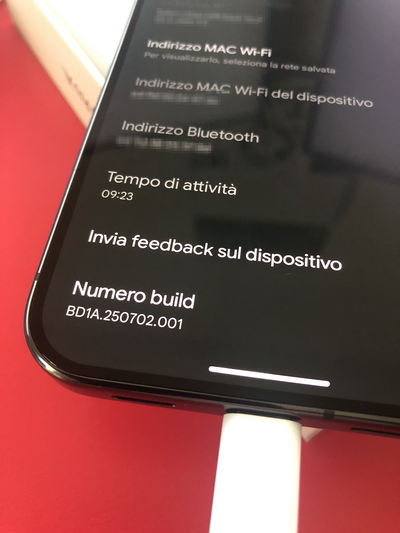

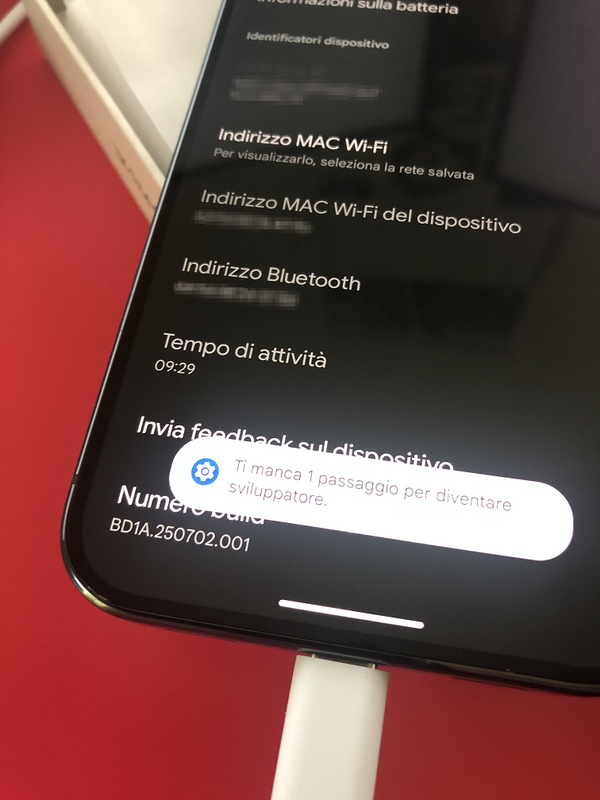

Wir aktivieren das Menü «Entwickleroptionen», indem wir zu Einstellungen → Über das Telefon gehen und wiederholt auf den Menüpunkt «Build-Nummer» tippen, bis der Entwicklermodus aktiviert ist.

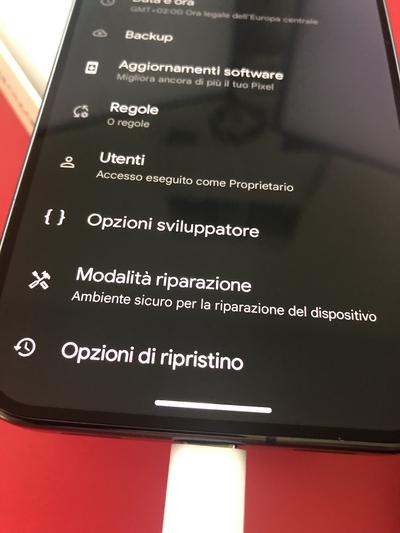

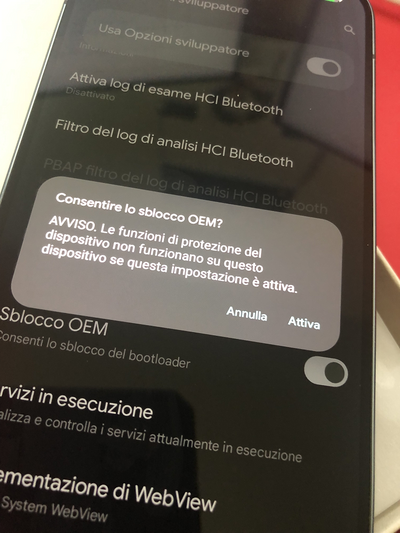

Anschliessend gehen wir zu Einstellungen → System > Entwickleroptionen und aktivieren die Einstellung «OEM-Entsperrung». Bei Gerätemodellvarianten (SKUs), die den Verkauf als gesperrte Geräte durch Mobilfunkanbieter unterstützen, erfordert die Aktivierung der OEM-Entsperrung einen Internetzugang, damit das Standard-Betriebssystem überprüfen kann, ob das Gerät von einem Mobilfunkanbieter als gesperrt verkauft wurde.

Linux Mint vorbereiten

Bei herkömmlichen Linux-Distributionen können USB-Geräte ohne udev-Regeln für jeden Gerätetyp nicht als Nicht-Root-Benutzer verwendet werden. Auf anderen Plattformen ist dies kein Problem.

Wir installieren unter Arch Linux das Paket «android-udev». Unter Debian und Ubuntu installieren wir das Paket «android-sdk-platform-tools-common».

Da Linux Mint auf Ubuntu/Debian basiert:

sudo apt install android-sdk-platform-tools-commonDie Software fwupd, die auf vielen Linux-Distributionen zur Firmware-Aktualisierung verwendet wird, ist dafür bekannt, sich fälschlicherweise mit Geräten über das Fastboot-Protokoll zu verbinden und so die Installation zu blockieren. Wir stoppen den Dienst:

sudo systemctl stop fwupdBeim nächsten Neustart wird automatisch wieder gestartet.

Bootloader-Modus

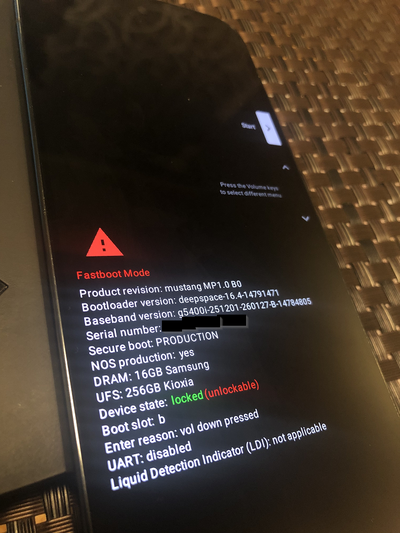

Wir halten die Lautstärke-runter-Taste gedrückt, während das Gerät bootet.Wir sehen dann einen roten Dreieck-Bildschirm mit «Fastboot Mode».

Web Installer

Wir verwenden keinen Flatpak- oder Snap-Browser, da diese bekanntermassen Probleme während des Installationsprozesses verursachen. Wir stellen sicher, dass unser Browser aktuell ist und verwenden keinen Inkognito-Modus. URL öffnen:

https://grapheneos.org/install/web

Pixel per USB-Datenkabel mit dem Notebook verbinden.

Auf Linux müssen wir das Gerät erneut verbinden, wenn die udev-Regeln beim ersten Anschliessen noch nicht aktiv waren. Also: erst udev-Paket installieren (Schritt 1), dann verbinden.

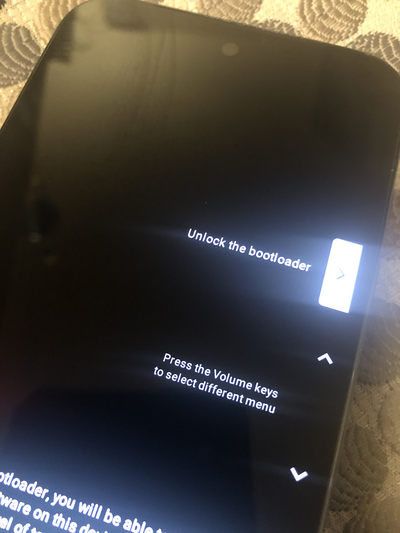

Im Web-Installer: «Unlock bootloader» klicken → am Gerät mit Lautstärketasten «Yes» bestätigen.

«Download release» klicken → richtige Gerätevariante wählen.

«Flash release» klicken → warten.

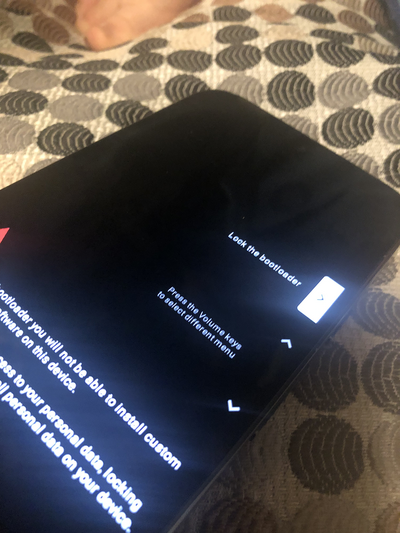

«Lock bootloader» klicken (wichtig für Verified Boot!).

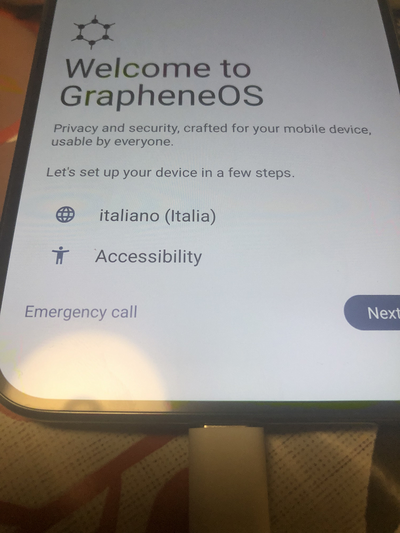

Start-Taste drücken und neu starten.

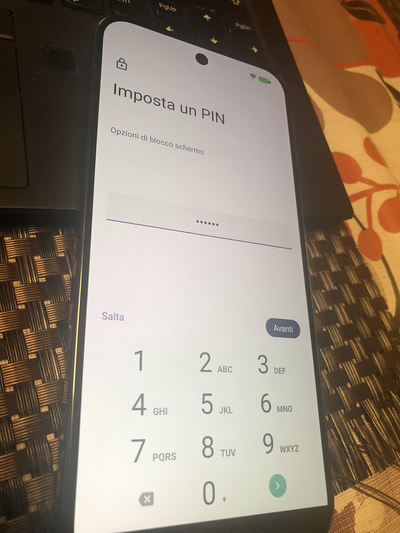

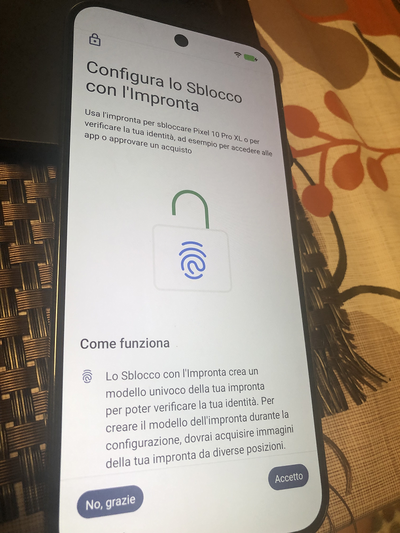

Nach der Installation

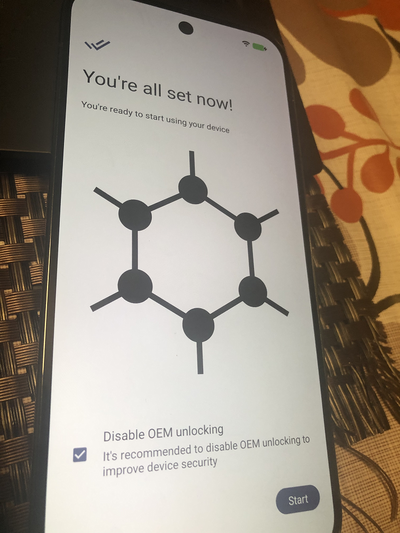

Wir deaktivieren OEM-Unlocking während dem Start.

Ausserdem empfehlenswert:

Auditor-App zur Verifikation der Installation nutzen.

PIN-Scrambling aktivieren (Einstellungen → Gerätesperre).

Sandboxed Google Play über die vorinstallierte «Apps» App einrichten, falls wir Play-Store-Apps brauchen.

Verwaltung von Apps ohne Google Play

GrapheneOS verfügt über einen eigenen Store (GrapheneOS App Store) mit einer sorgfältig zusammengestellten Auswahl an Open-Source-Anwendungen. Für den Zugriff auf das Play Store-Ökosystem gibt es zwei Möglichkeiten:

Aurora Store (ohne Google-Dienste): Wir laden die APK direkt von auroraoss.com herunter – Stable-Version, keine Nightly-Version. Damit können wir Apps aus dem Play Store anonym und ohne Google-Konto installieren. Aurora Store selbst benötigt keine Push-Benachrichtigungen.

Sandboxed Google Play (optional): GrapheneOS ermöglicht es, Google Play Services als normale App ohne Systemrechte in einem isolierten Profil zu installieren. Diese Lösung behebt Kompatibilitätsprobleme mit Apps, die stark von GMS abhängig sind, und gewährleistet gleichzeitig die Isolierung auf Profilebene. Die Entscheidung, ob diese Funktion aktiviert werden soll, hängt vom Risikoprofil der Organisation ab.

Verschlüsselte Kommunikation: Empfehlungen

In Umgebungen, in denen Google-Dienste nicht verfügbar sind, hat die Wahl des Messaging-Clients direkten Einfluss auf die Zuverlässigkeit der Benachrichtigungen:

WhatsApp ohne GMS ist auf eine dauerhafte Verbindung im Hintergrund angewiesen, die den Energiesparrichtlinien des Systems unterliegt. Benachrichtigungen und Anrufe sind unzuverlässig.

Signal verfügt über einen eigenen, von Google unabhängigen Push-Server, der zuverlässiger ist als WhatsApp ohne GMS, jedoch nicht vollständig für Umgebungen ohne Play Services optimiert ist.

Threema (APK-Version von threema.ch, nicht aus dem Play Store) wurde von Grund auf für den Betrieb ohne GMS entwickelt. Es nutzt Threema Push, ein eigenes, unabhängiges Benachrichtigungssystem, das vollständige Zuverlässigkeit auf GrapheneOS gewährleistet. Es erfordert keine Telefonnummer, wodurch es sich auch für Unternehmensimplementierungen mit pseudonymen Identitäten eignet.

Überlegungen zur unternehmensweiten Bereitstellung

GrapheneOS unterstützt keine klassischen MDM-Lösungen für Unternehmen, die auf Android Enterprise basieren und GMS erfordern. Derzeit gibt es keine native MDM-Lösung, die mit denen für iOS oder Android vergleichbar wäre. Das bedeutet, dass eine gross angelegte Bereitstellung manuelle Prozesse oder benutzerdefinierte Skripte erfordert und dass die Richtlinien für die zentrale Verwaltung (Remote-Wipe, App-Bereitstellung, Compliance-Prüfung) neu überdacht werden müssen.

Für Umgebungen mit 1–5 Geräten ist GrapheneOS eine gute Alternative zu iOS und Android. Bei der Bereitstellung von Dutzenden oder Hunderten von Geräten für nicht-technisch versierte Nutzer stellt die Reife der Verwaltungstools jedoch nach wie vor ein echtes Hindernis dar.

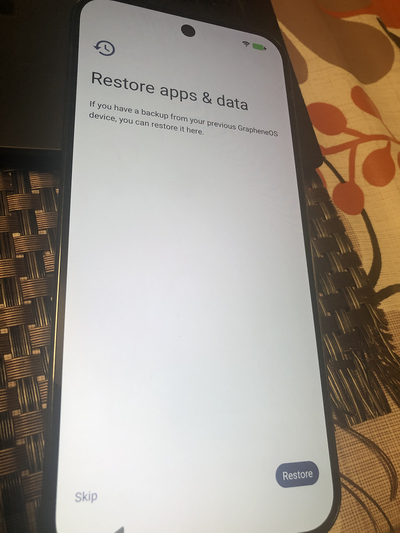

Backup

Und was ist mit Backups? GrapheneOS enthält SeedVault, eine im System integrierte Open-Source-Backup-Anwendung. SeedVault verschlüsselt alle Daten lokal, bevor sie an den gewählten Speicherort übertragen werden.

Zu finden unter: Einstellungen → System → Sicherung

SeedVault kann speichern auf:

- USB-Stick, der direkt an das Smartphone angeschlossen ist (über USB-C OTG)

- Nextcloud oder ein beliebiger WebDAV-Server – ideal für alle, die bereits über eine selbst gehostete Infrastruktur verfügen

- Lokaler Speicher des Geräts (als Backup weniger geeignet, aber möglich)

Was umfasst das SeedVault-Backup:

- App-Daten (sofern die App dies zulässt – einige Banking- oder Sicherheits-Apps blockieren dies ausdrücklich)

- SMS und Anrufprotokoll

- Systemeinstellungen

- Hintergrundbilder und Konfigurationen

Was ist nicht enthalten:

- Multimediadateien (Fotos, Videos, Dokumente) – müssen separat verwaltet werden

- Apps, die die Datensicherung deaktivieren (z. B. viele Banking-Apps, einige VPN-Clients)

Für Fotos und Dokumente gibt es drei praktische Ansätze:

Nextcloud ist die sinnvollste Lösung für alle, die bereits eine eigene Infrastruktur betreiben. Die Nextcloud-App auf GrapheneOS synchronisiert die Galerie automatisch mit einem Server, über den man selbst die Kontrolle hat – keine Daten bei Google Fotos oder iCloud.

Das manuelle Kopieren über USB ist die einfachste Methode, die keine Abhängigkeiten mit sich bringt: Wir schliessen das Smartphone an den PC an und kopieren die Ordner "DCIM" und "Documents". Es sind weder eine App noch ein Konto erforderlich.

Syncthing ist eine Open-Source-Alternative für die direkte Peer-to-Peer-Synchronisierung zwischen Geräten ohne Zwischenserver. Es funktioniert gut unter GrapheneOS und erfordert keine Cloud-Dienste von Drittanbietern.

Ein Hinweis zur Verschlüsselung: GrapheneOS verschlüsselt das Gerät standardmässig bereits bei der ersten Einrichtung. Das bedeutet, dass die Daten auf dem Smartphone bereits durch eine PIN oder ein Passwort geschützt sind. Das SeedVault-Backup sorgt für eine zusätzliche End-to-End-Verschlüsselung, bevor die Daten das Gerät verlassen. Für Nutzer einer selbst gehosteten Nextcloud-Instanz liegt die gesamte Kette vollständig unter unserer Kontrolle: vom Smartphone bis zum Server, ohne Umwege über die Infrastruktur Dritter.

Zusammenfassung

Nach der Installation und einigen Wochen täglicher Nutzung kann ich sagen, dass GrapheneOS meiner Meinung nach ein ausgereiftes Betriebssystem ist, das für alle, denen Datenschutz am Herzen liegt, unverzichtbar ist.

Natürlich muss man auf einige Annehmlichkeiten verzichten und sich an die neue Umgebung ohne Apple und Google gewöhnen.

Push-Benachrichtigungen: Die meisten Verbraucher-Apps nutzen Firebase Cloud Messaging (FCM), wofür Google Play Services erforderlich ist. Ohne GMS müssen die Apps im Hintergrund eine dauerhafte Verbindung aufrechterhalten – was weniger effizient und weniger zuverlässig ist. Die Folge: verspätete oder ausbleibende Benachrichtigungen in Apps wie WhatsApp.

Bank- und Zahlungs-Apps: Viele überprüfen die Integrität des Geräts über die Play Integrity API. Auf GrapheneOS ohne GMS lassen sich diese Apps oft nicht starten. Bei aktiviertem Google Play-Sandbox-Profil verbessert sich die Kompatibilität deutlich, ist jedoch nicht zu 100 % garantiert.

Google Pay / Wallet: Funktioniert nicht ohne GMS. Alternative: Physische Karten oder NFC-kompatible Bank-Apps.

Unternehmensspezifische Apps: Wenn die Organisation GMS-basierte MDM-Apps (Intune, Workspace ONE, Jamf für Android) verwendet, funktionieren diese nicht auf einem Profil ohne Google Play Services. Dies ist die grösste Einschränkung für den grossflächigen Einsatz in Unternehmen.

Google-Sprachassistent: standardmässig nicht vorhanden. Kann durch Open-Source-Assistenten ersetzt werden, das Ökosystem ist jedoch weniger ausgereift.

Wer sollte sich heute mit GrapheneOS beschäftigen?

Systemadministratoren und Techniker, die den Zugriff auf kritische Infrastrukturen verwalten.

Organisationen mit strengen Compliance-Anforderungen hinsichtlich des Speicherorts von Gerätedaten.

Alle, die sich bereits für Open Source als architektonisches Kriterium entschieden haben und dies auch auf mobile Geräte ausweiten möchten.

Nutzer, die bereit sind, einige Consumer-Apps durch Open-Source-Alternativen zu ersetzen.

Wer sollte warten

Nutzer, die täglich auf Banking-Apps und generell auf nicht kompatible Apps angewiesen sind.

Unternehmen, die eine zentralisierte MDM-Lösung in großem Maßstab benötigen.

Wer keine Zeit oder kein Interesse an einer manuellen Erstkonfiguration hat.

GrapheneOS ist nicht für jeden geeignet – aber für alle, die sich bereits für Open Source als Leitprinzip entschieden haben, ist es der Schritt, der noch gefehlt hat. Wenn Sie Fragen zur Installation oder zur Migration/Konfiguration haben, schreiben Sie mir bitte über das Kontaktformular.

Welche Apps laufen auf GrapheneOS?

Nachfolgend finden Sie eine Liste, die auf eigenen Tests basiert.

Die Liste wird mit Tests aus der Community aktualisiert. Wenn Sie eine App auf GrapheneOS ohne Google Play getestet haben, schreiben Sie mir bitte über das Kontaktformular.

Letzte Aktualisierung: 5. Mai 2026

| App | Status | Hinweise |

|---|---|---|

| ABS TWINT (Alternative Bank) | ✅ | |

| Aegis Authenticator | ✅ | |

| AGOV Access | ❌ | Die App ist auf GrapheneOS explizit gesperrt, aber die Unterstützung für dieses Betriebssystem ist in Arbeit |

| Alertswiss | ⚠️ | Push-Benachrichtigungen erfordern GMS |

| Aurora Store | ✅ | Stable APK direkt von auroraoss.com |

| BAS Banking (Alternative Bank) | ✅ | |

| Bitwarden | ✅ | |

| Coop Supercard | ✅ | |

| Denner | ✅ | |

| DeepL | ✅ | |

| ✅ | ||

| Firefox | ✅ | |

| Google Maps | ❌ | Funktioniert im Browser, App benötigt GMS |

| Google Play | ❌ | Benötigt GMS mit Systemprivilegien |

| Grocy | ✅ | |

| Intune / MDM enterprise | ❌ | Erfordert Android Enterprise mit GMS |

| ✅ | ||

| Lidl Plus | ✅ | |

| ✅ | ||

| MeteoSwiss | ✅ | |

| Microsoft Authenticator | ⚠️ | Nur TOTP-Codes, Push-Benachrichtigungen erfordern GMS |

| Migros | ✅ | |

| Mobile SBB | ✅ | |

| Mobiliar | ✅ | |

| myCSS | ✅ | |

| Neon: Schweizer Finanz-App | ✅ | |

| Nextcloud | ✅ | |

| Organic Maps | ✅ | Offline-Navigation |

| OsmAnd | ✅ | Offline-Navigation |

| PostFinance TWINT | ❌ | Erfordert Google Play Services |

| PrivacyIDEA Authenticator | ✅ | |

| ProtonMail | ✅ | |

| QuickZoll | ✅ | |

| Raiffeisen E-Banking | ✅ | |

| Raiffeisen PhotoTAN | ✅ | |

| Rega | ❌ | Standort wird nicht übertragen |

| SHKB Mobile Banking | ✅ | |

| SHKB TWINT | ✅ | |

| Signal | ✅ | Eigener Push-Dienst, zuverlässig |

| Swisscard | ❌ | Erfordert Google Play Services |

| TCS | ✅ | Ohne Karten. Karten erfordern Google Play Services |

| Telegram | ⚠️ | Achtung: gefälschte SMS-Abo-Seiten im Umlauf |

| Threema (APK direkt) | ✅ | Zuverlässige Benachrichtigungen via Threema Push |

| UBS Access App | ✅ | |

| UBS Mobile Banking | ❌ | Die App ist auf GrapheneOS explizit gesperrt. |

| UBS TWINT | ✅ | |

| Vanadium (nativer Browser) | ✅ | Standard-Browser von GrapheneOS |

| One – Karten unter Kontrolle (Viseca) | ✅ | |

| Vivino | ✅ | |

| VK | ✅ | |

| ⚠️ | Benachrichtigungen und Anrufe ohne GMS unzuverlässig | |

| ZugerKB Access App | ❌ | Erfordert explizit Google Play Services |